Auth0 prend en charge les intégrations Universal Logout avec Okta Workforce Identity Cloud, qui déconnecte les utilisateurs des applications lorsqu’un événement administratif ou de sécurité se produit. Universal Logout met en œuvre la spécification Révocation globale de jetons, qui va au-delà des normes de déconnexion par canal d’appui Connect en révoquant les jetons d’actualisation en plus des sessions utilisateur. Cette solution de déconnexion complète couvre les applications Web traditionnelles, les applications à page unique (SPA) et les applications natives qui utilisent une combinaison de jetons d’actualisation, de sessions d’application et de sessions de fournisseurs d’identité pour obtenir de nouveaux jetons et maintenir la connexion de l’utilisateur. Si vous utilisez les types de connexion Okta, SAML, ou OpenID Connect pour vous fédérer à Workforce Identity Cloud, vous n’avez plus besoin de créer un point de terminaison de révocation globale de jetons pour fonctionner avec Okta Universal Logout. Vous pouvez fournir l’URL du point de terminaison propre à la connexion d’Auth0 à l’administrateur d’Okta Workforce, et tirer parti de la déconnexion par canal d’appui OpenID Connect d’Auth0 pour mettre fin aux sessions de l’application si nécessaire.Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

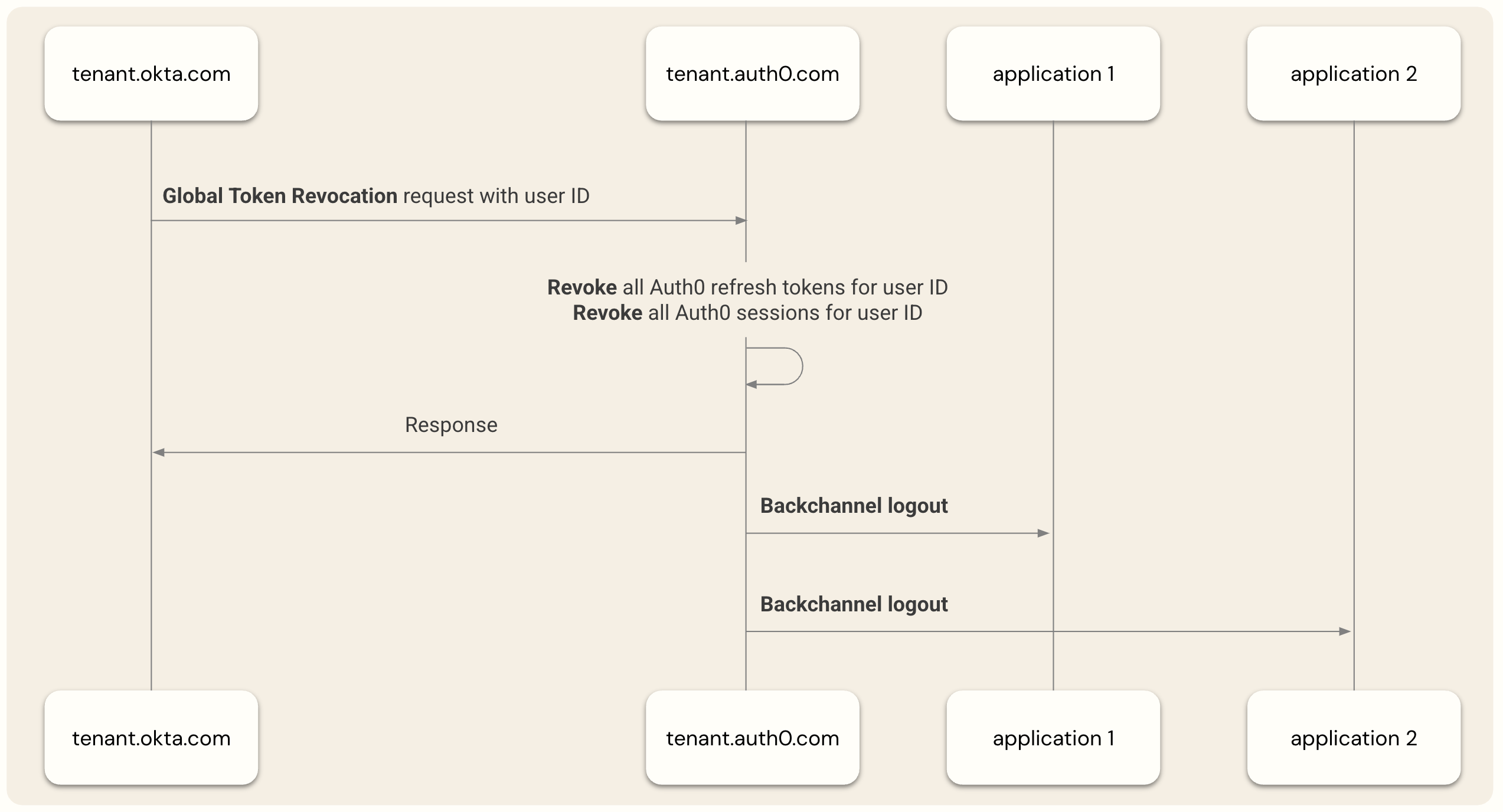

Fonctionnement

iss_sub pour identifier les utilisateurs dans la demande de déconnexion et utilise le format d’URL suivant :

https://{yourDomain}/oauth/global-token-revocation/connection/{yourConnectionName}

Lorsque Auth0 reçoit une demande de déconnexion d’un utilisateur, il valide la demande à l’aide du même jeu de clés que celui utilisé pour valider les jetons d’ID ou les assertionsº émises par Okta Workforce Identity Cloud. Il met ensuite fin à toutes les sessions Auth0 pour l’utilisateur, révoque les jetons d’actualisation émis par Auth0 et, si elle est configurée, déclenche la déconnexion par canal d’appui OpenID Connect pour révoquer les sessions d’application.

- Les applications Web traditionnelles qui créent leurs propres sessions d’application peuvent utiliser des jetons d’actualisation et des jetons d’accès pour accéder auxºAPI au moyen d’un système dorsal sécurisé.

- Les applications JavaScript basées sur un navigateur qui tirent parti de la couche de session Auth0 ou utilisent des techniques telles que la rotation des jetons d’actualisation pour obtenir des jetons d’accès nécessaires pour accéder aux API au sein d’un navigateur Web.

- Les applications natives ou mobiles qui ne s’exécutent pas dans un navigateur Web et qui utilisent des jetons d’actualisation et des jetons d’accès comme méthode principale pour maintenir la connexion des utilisateurs.

Révoquer les jetons d’actualisation et les sessions utilisateur Auth0

- Pour les applications basées sur un navigateur qui tirent parti de la session Auth0, l’utilisateur perd l’accès la prochaine fois que l’application interroge la session Auth0, et Auth0 invite l’utilisateur à s’identifier à nouveau lorsqu’il est redirigé.

- Pour les applications qui utilisent des jetons d’actualisation, l’utilisateur perd l’accès dès que son jeton d’accès actuel expire, ce qui varie de quelques secondes à la durée de vie maximale du jeton d’accès configurée dans Auth0.

Révoquer des sessions d’utilisateurs d’applications

Configurer Universal Logout dans Auth0

Okta Workforce

- Connectez votre locataire Auth0 à OktaºWorkforce Identity Cloud.

- Dans Auth0 Dashboard, naviguez vers Authentification > Entreprise > Okta Workforce. Sélectionnez votre connexion et choisissez Settings (Paramètres).

- Copiez l’Revocation Endpoint URL (URL du point de terminaison) de révocation que vous fournirez à l’administrateur d’Okta Workforce.

OpenID Connect

Nous recommandons fortement d’utiliser le type de connexion Okta Workforce pour les nouvelles intégrations OpenID Connect. Cependant, Universal Logout peut toujours être activée sur des intégrations plus anciennes en utilisant le type de connexion générique OpenID Connect dans les Settings (Paramètres) OpenID Connect d’Auth0 Dashboard.

- Dans Auth0 Dashboard, naviguez vers Authentification > Entreprise > OpenID Connect. Sélectionnez votre connexion et choisissez Settings (Paramètres).

- Copiez l’Revocation Endpoint URL (URL du point de terminaison) de révocation que vous fournirez à l’administrateur d’Okta Workforce.

SAML

- Configurer Okta en tant que fournisseur d’identité SAML

- Dans Auth0 Dashboard, naviguez vers Authentification > Entreprise > SAML. Sélectionnez votre connexion et choisissez Settings (Paramètres).

-

Pour Subject (Objet), entrez l’identifiant d’application de l’application SAML enregistrée dans Okta Workforce Identity Cloud. Exemple :

0oagcc12354688xxxx. Pour en savoir plus, consultezComment obtenir un identifiant d’application. -

Pour Emetteur, naviguez jusqu’à l’application SAML enregistrée dans l’organization Okta Workforce Identity Cloud et copiez l’URI de l’émetteur.

Pour récupérer cette valeur, les administrateurs WIC peuvent se rendre dans la section Applications > Applications > [Application] > Authentication > Sign-on settings (Paramètres de connexion) > Sign-on methods (Méthodes de connexion) > SAML 2.0 > More details (Plus de détails) du portail Okta.

- Copiez l’Revocation Endpoint URL (URL du point de terminaison de révocation), que vous fournirez à l’administrateur d’Okta Workforce.

Configurer Universal Logout dans Okta WorkforceºIdentity Cloud

Conditions préalables

- Une organization OktaºWorkforce Identity Cloud avec la Protection contre les menaces liées à l’identité activée, ou un essai gratuit.

- L’accès anticipé à Universal Logout pour les applications génériques SAML et OIDC doit être activé pour votre organization Okta Workforce Identity Cloud. Pour en savoir plus, consultez Configurer Universal Logout pour les applications prises en charge.

Configurer Okta

- Dans le portail Okta, sélectionnez Applications > Applications.

- Sélectionnez l’application que vous avez enregistrée pour l’intégration Auth0.

-

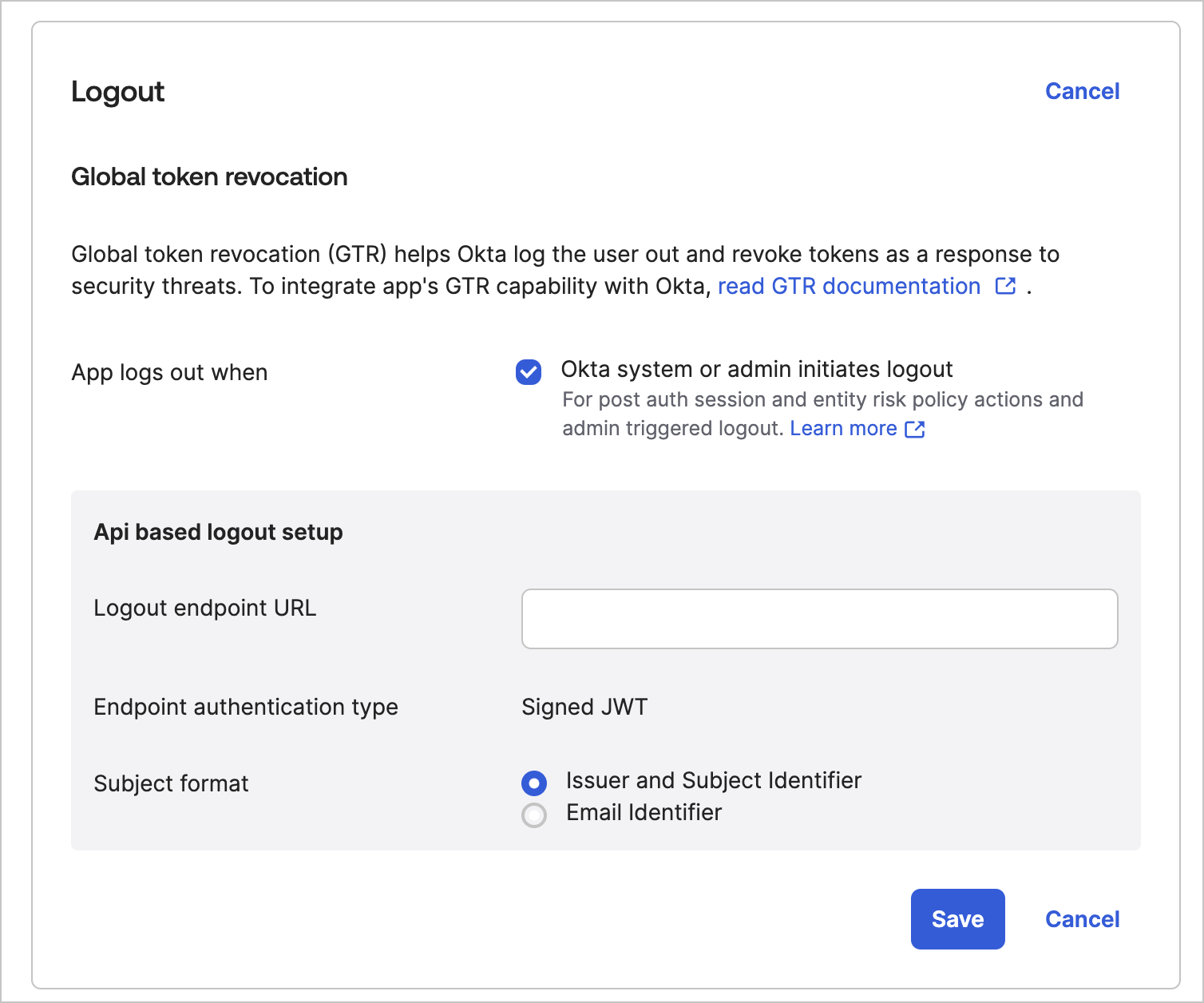

Sous l’onglet General (Général), sélectionnez Logout (Déconnexion) > Edit (Modifier).

- Choisissez Okta system or admin initiates logout (Système Okta ou administrateur à l’origine de la déconnexion).

- Saisissez l’URL copiée depuis Auth0 dans Logout Endpoint URL (URL du point de terminaison de déconnexion).

- Sélectionnez Issuer and Subject Identifier (Émetteur et identifiant du sujet) comme Subject Format (Format du sujet).

- Sélectionnez Save (Enregistrer).

Tester Universal Logout

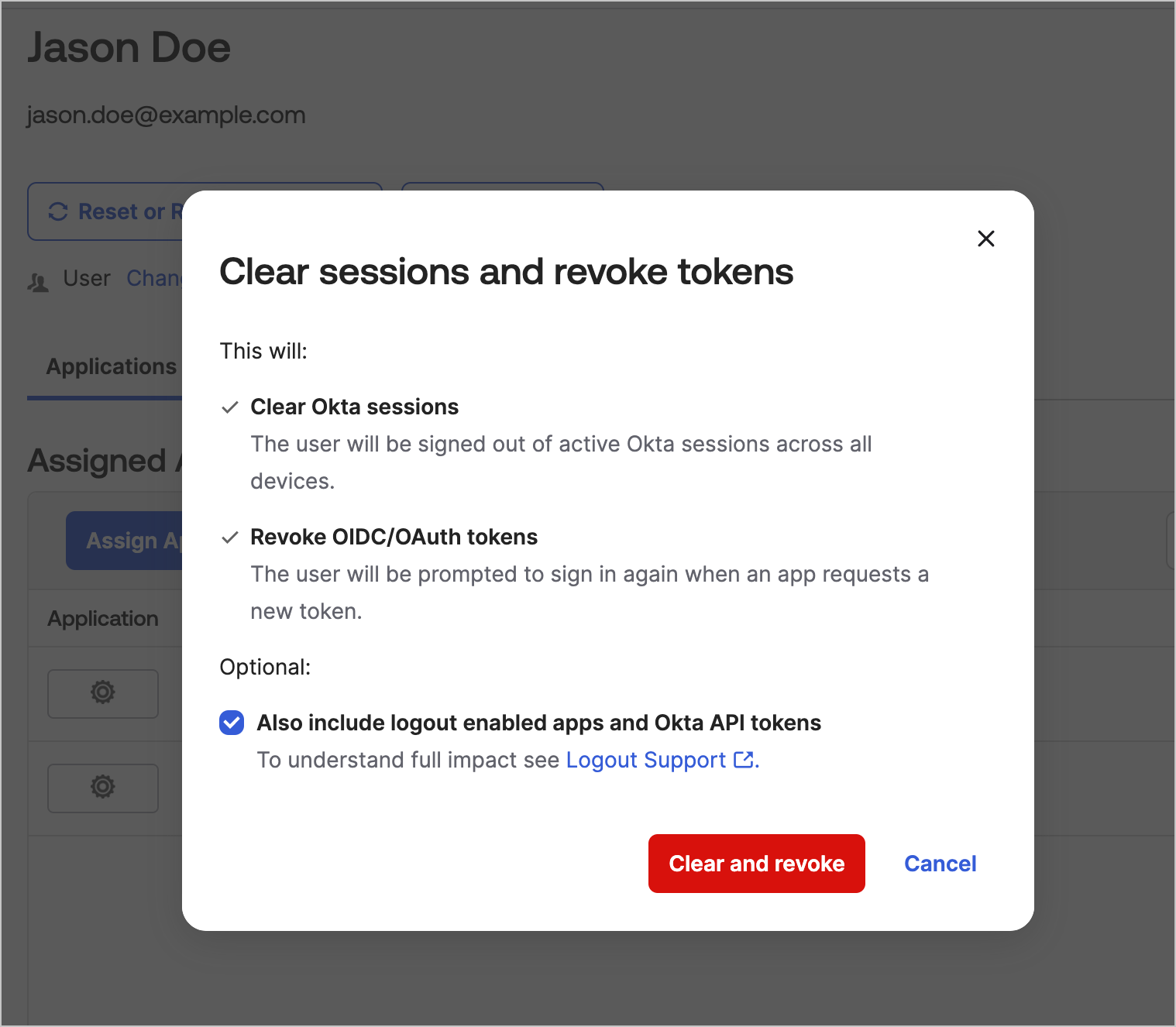

- Dans le portail Okta, sélectionnez Directory (Répertoire) > People (Personnes).

- Sélectionnez un utilisateur connecté à une application Auth0.

-

Sélectionnez More Actions (Autres actions) > Clear User Sessions (Supprimer les sessions d’utilisateur).

- Dans la boîte de dialogue, sélectionnez Also include logout enabled apps and Okta API tokens (Inclure aussi les applications avec déconnexion activée et les jetons d’API Okta).

- Sélectionnez Clear and Revoke (Effacer et révoquer).

Journaux et notifications

Management API

connection :

- options.global_token_revocation_jwt_iss – L’identifiant de l’émetteur de l’application SAML enregistrée dans Okta Workforce Identity Cloud. Exemple de valeur :

http://www.okta.com/exkhwkmkwhZUnuA6xxxx. - options.global_token_revocation_jwt_sub - L’identifiant d’application de l’application SAML enregistrée dans Okta Workforce Identity Cloud. Exemple de valeur :

0oagcc12354688xxxx.