Une fois qu’un utilisateur s’est authentifié auprès d’un fournisseur externe pris en charge et a autorisé la connexion, votre application peut accéder à Token Vault pour échanger un jeton Auth0 contre le jeton d’accès du fournisseur externe. Pour configurer Token Vault, vous devez :Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

- Configurer les comptes connectés pour Token Vault pour une connexion sociale ou d’entreprise prise en charge.

- Configurer votre application avec le type d’octroi (grant type) Token Vault.

- Configurer l’échange de jetons pour votre application :

Si vous avez précédemment défini votre stratégie AMF (MFA) sur Always dans Auth0 Dashboard, vous devez la définir sur Never pour récupérer un jeton d’accès à partir de Token Vault. Sinon, vous recevrez une erreur. Pour en savoir plus sur les différentes stratégies d’AMF (MFA), consultez Enable MFA in the Auth0 Dashboard.Si vous devez déclencher des défis d’AMF (MFA) pour des flux interactifs, activez Customize MFA Factors using Actions lors de la configuration de l’AMF (MFA) pour votre tenant. Vous pouvez ensuite utiliser une Action pour déclencher un défi d’AMF (MFA) en fonction de la propriété

event.transaction.protocol. Pour en savoir plus, consultez Customize MFA selection for Universal Login.Configurer les comptes connectés pour Token Vault

Configurer l’application

- Le client doit être un client de première partie, c.-à-d. que la propriété

is_first_partya la valeurtrue. - Le client doit être un client confidentiel avec un mécanisme d’authentification valide, c.-à-d. que la propriété

token_endpoint_auth_methodne doit pas être définie surnone. - Le client doit être conforme à OIDC, c.-à-d. que

oidc_conformantdoit avoir la valeurtrue.

- Auth0 Dashboard

- Management API

- Accédez à Applications > Applications.

- Sélectionnez l’application que vous voulez configurer.

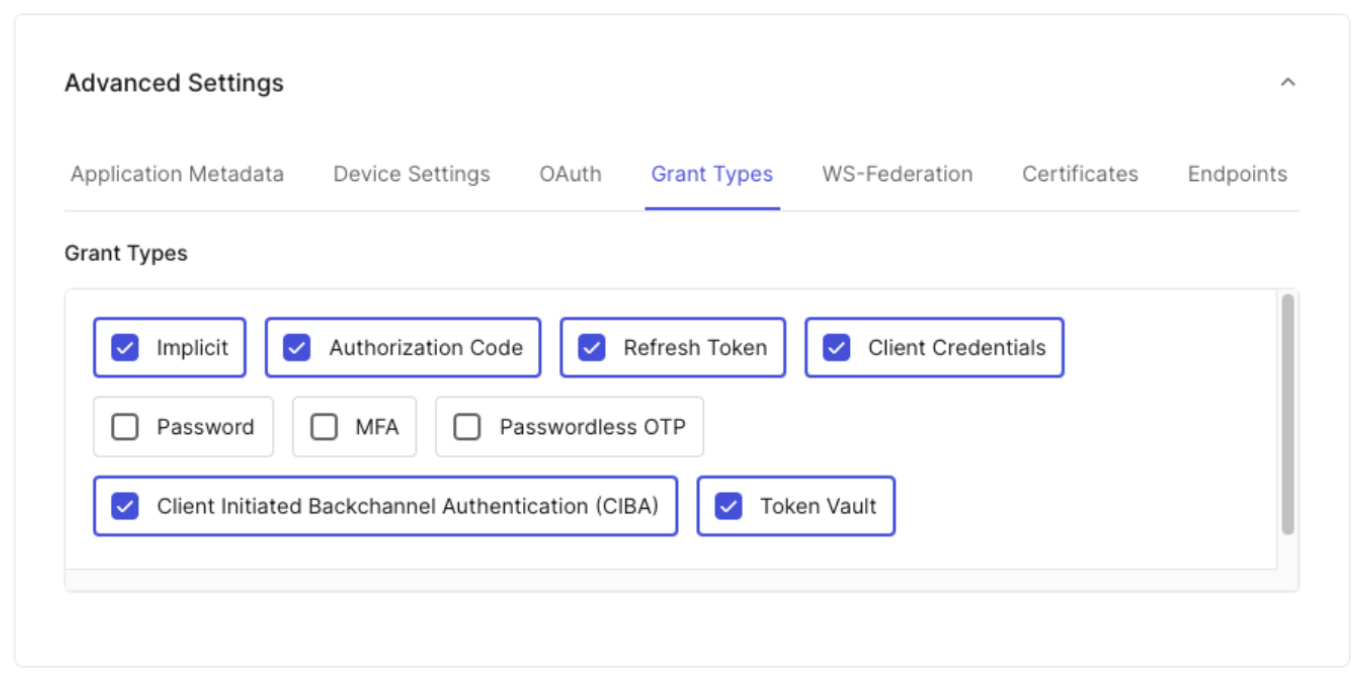

- Sous Advanced Settings > Grant Types, sélectionnez le grant type Token Vault.

- Sélectionnez Save Changes.

Configurer l’échange de jetons

Configurer l’échange de jeton d’actualisation

- Authorization Code : permet à votre application d’effectuer la connexion initiale de l’utilisateur, au cours de laquelle votre application échange un code d’autorisation temporaire contre un jeton d’accès Auth0, un jeton d’actualisation et un jeton ID.

- Refresh token : permet à votre application d’utiliser un jeton d’actualisation Auth0 de longue durée pour demander un nouveau jeton d’accès Auth0 sans exiger que l’utilisateur se connecte de nouveau.

- Token Vault : permet à votre application d’échanger un jeton d’actualisation Auth0 contre un jeton d’accès d’un fournisseur externe stocké dans Token Vault.

- Auth0 Dashboard

- Management API

Pour configurer votre application pour l’échange de jeton d’actualisation :

- Accédez à Applications > Applications.

- Sélectionnez l’application que vous voulez configurer.

- Sous Advanced Settings > Grant Types, sélectionnez les types d’autorisation Refresh Token, Authorization Code et Token Vault.

- Sélectionnez Save Changes.

Configurer l’échange de jeton d’accès

- Configurer votre SPA avec le type de flux d’autorisation

authorization_code. - Créer une API backend pour laquelle la SPA peut demander un jeton d’accès Auth0 en la définissant comme audience.

- Créer un Client API personnalisé qui est lié à l’API backend avec le type de flux Token Vault activé.

Configurer votre SPA

authorization_code. Cela permet à votre SPA de demander un jeton d’accès Auth0 avec une portée limitée à l’API backend à partir du serveur d’autorisation Auth0.

- Auth0 Dashboard

- Management API

Pour configurer votre SPA avec le type de flux d’autorisation

authorization_code :- Accédez à Applications > Applications.

- Sélectionnez l’application que vous voulez configurer.

- Sous Advanced Settings > Grant Types, sélectionnez le type Authorization Code.

- Sélectionnez Save Changes.

Créer une API back-end

- Auth0 Dashboard

- Management API

Pour créer une API back-end dans l’Auth0 Dashboard :

- Accédez à Applications > APIs, puis cliquez sur Create API.

- Pour créer votre API, suivez les instructions dans Register APIs. Remarque : Une fois que vous avez défini un identifiant pour votre API, vous ne pouvez plus le modifier.

- Cliquez sur Create.

- Une fois votre API créée, vous devez ajouter des scopes pour l’API. Accédez à l’onglet Permissions. Sous Add a Permission, ajoutez vos scopes.

Créer un client d’API personnalisé

- Auth0 Dashboard

- Management API

Pour créer un client d’API personnalisé dans le tableau de bord Auth0 :

- Accédez à Applications > APIs et sélectionnez votre API dorsale.

- Sélectionnez Add Application et saisissez un nom d’application.

- Cliquez sur Add. Une fois l’application créée, cliquez sur Configure Application et faites défiler jusqu’à Application Properties. Le Application Type est un client d’API personnalisé.

- Sous Advanced Settings > Grant Types, le type d’octroi Token Vault devrait déjà être activé pour le client d’API personnalisé.