Si vous rencontrez des problèmes avec votre Connecteur AD/LDAP, lisez ce qui suit pour savoir comment résoudre les problèmes les plus courants.Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

Exécuter l’outil de dépannage

CONNECTIONS_API_V2_KEY dans le fichier de configuration du Connecteur AD/LDAP.

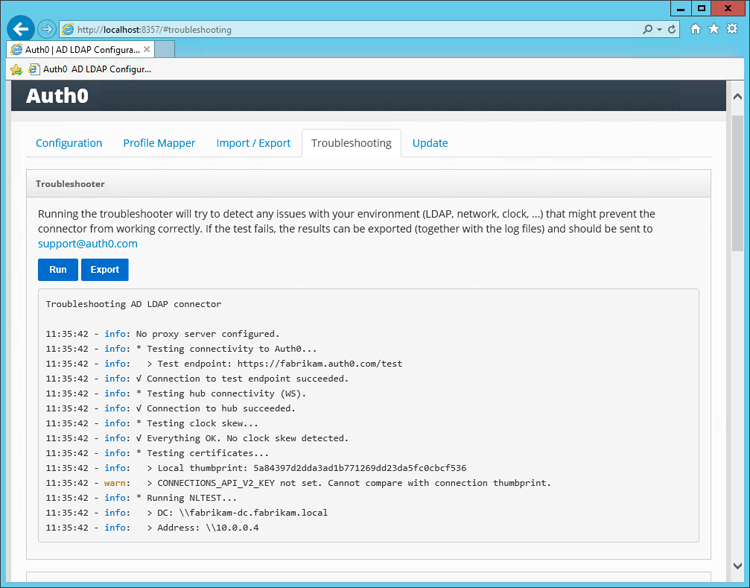

Dans Admin Console

-

Passez à la vue Dépannage pour lire les journaux.

- Sélectionnez Exécuter pour détecter les problèmes les plus courants liés au Connecteur AD/LDAP.

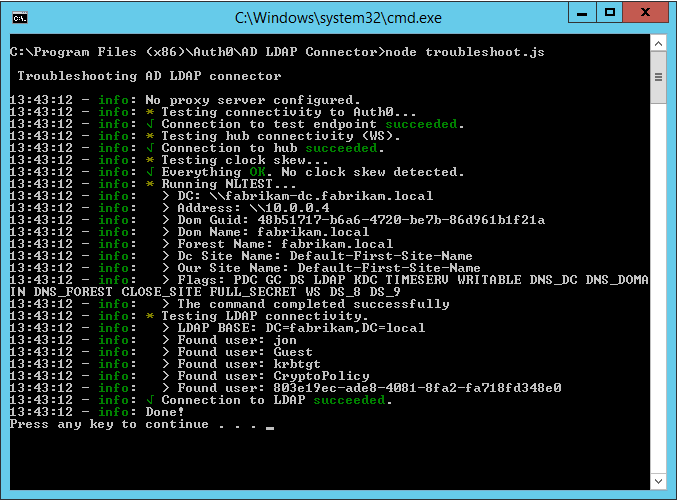

Sans passer par Admin Console

Windows

- Repérez le dossier AD/LDAP Connector (

AD LDAP Connector). - Exécutez le fichier

troubleshoot.cmd.

C:\Program Files (x86)\Auth0\AD LDAP Connector\troubleshoot.cmd.

Linux

- Ouvrez une nouvelle fenêtre de terminal.

- Changez le répertoire de travail pour celui du dossier AD/LDAP Connector (

AD LDAP Connector). - Exécutez la commande

node troubleshoot.js.

Problèmes d’installation et de configuration

- Test 1 : Tente d’établir une connexion TCP au serveur LDAP sur le port spécifié. Si le test 1 échoue, vérifiez la connectivité de base du réseau et les paramètres du pare-feu qui pourraient empêcher cette connexion.

- Test 2 : Tente d’effectuer une liaison LDAP sur le serveur LDAP et le port spécifiés, avec le nom d’utilisateur et le mot de passe fournis. Si le test 2 échoue, vérifiez la chaîne de connexion LDAP, le chemin de recherche, le nom d’utilisateur et le mot de passe.

- Test 3 : Tente d’effectuer une recherche LDAP dans le répertoire pour vérifier les privilèges du nom d’utilisateur spécifié. Si le test 3 échoue, vérifiez les privilèges du nom d’utilisateur dans le répertoire cible.

- Test 4 : Tente d’établir une connexion avec le serveur Auth0. Si le test 4 échoue, vérifiez la connectivité du réseau et les paramètres du pare-feu qui pourraient empêcher une telle connexion.

Problèmes courants et solutions

Le traitement des demandes d’authentification est trop long

user.

Ce comportement oblige le Connecteur AD/LDAP à effectuer des requêtes supplémentaires dans Entra ID, ce qui peut allonger considérablement la durée du processus d’authentification.

Si vous n’avez pas besoin que les groupes soient renvoyés sur le profil utilisateur, Auth0 vous recommande de désactiver explicitement la variable GROUPS dans le fichier de configuration du Connecteur AD/LDAP.

L’utilisation de la CPU de l’hôte est élevée

Désinstaller les services non critiques

Modifier la configuration de l’importation de groupes

GROUPS_CACHE_SECONDS dans le fichier de configuration du Connecteur AD/LDAP.

Évaluer le volume d’utilisateurs actifs

Dans les environnements Microsoft Windows Server, Microsoft System Center Operations Manager (SCOM) peut être configuré pour surveiller et alerter sur l’état du service du connecteur AD/LDAP. Pour en savoir plus, consultez Surveillance du connecteur AD/LDAP avec System Center Operations Manager.

Décalage d’horloge

Pas de connexion à Entra ID

nltest. Par exemple, pour tester si une machine spécifique peut atteindre le domaine fabrikam.local, utilisez nltest /dsgetdc:fabrikam.local.

Pour savoir à quel domaine le serveur actuel est connecté, utilisez nltest /dsgetdc:.

Si un domaine n’existe pas ou ne peut être atteint, nltest renverra un message d’erreur : Getting DC name failed: Status = 1355 0x54b ERROR_NO_SUCH_DOMAIN.

Message d’erreur « UNABLE_TO_VERIFY_LEAF_SIGNATURE » (Nuage privé)

Connecteur derrière un proxy

HTTP_PROXY, ou vous pouvez définir la variable HTTP_PROXY dans le fichier de configuration du Connecteur AD/LDAP. Si vous utilisez un proxy authentifié, l’URL doit être au format http://USERNAME:PASSWORD@SERVER_URL:PORT.

Si vous définissez des variables d’environnement système ou si vous modifiez le fichier de configuration du connecteur AD/LDAP, vous devez redémarrer le connecteur AD/LDAP pour que les modifications soient prises en compte.

HTTP_PROXY doit être l’URL du proxy lui-même et ne peut pas pointer vers un fichier (auto-config) .pac. Si votre proxy est configuré via un fichier .pac, téléchargez le fichier .pac et trouvez-y l’URL du proxy.

Un proxy mal configuré peut entraîner plusieurs erreurs, telles que les erreurs Auth0 servers not reachable et SELF_SIGNED_CERT_IN_CHAIN.

Si vous avez configuré une URL de proxy et redémarré le serveur du Connecteur AD/LDAP, mais que les erreurs SELF_SIGNED_CERT_IN_CHAIN persistent, assurez-vous que votre serveur fait confiance au certificat racine du proxy. Sur une machine Windows, vous pouvez le vérifier en ouvrant certmgr.msc et en recherchant le certificat de votre proxy. Pour en savoir plus, lisez l’article « Fichier .PAC » sur Wikipédia.

Aucune connectivité Internet

https://{yourDomain}).

Pour vérifier cela, ouvrez un navigateur et naviguez vers https://{yourDomain}/test.

Autorisations du compte de service

read sur le serveur AD/LDAP et doit être capable d’interroger les groupes pour les utilisateurs.

Problèmes liés à Kerberos

- Ajoutez

DEBUG=kerberos-servercomme variable d’environnement système. - Redémarrez le Connecteur AD/LDAP.

- Connectez-vous.

- Vérifiez les journaux pour plus d’informations.

Les modifications apportées au profil utilisateur dans AD ne sont pas immédiatement reflétées dans l’application

- Serveur Auth0 : Met en cache à la fois les informations d’identification de l’utilisateur et son profil.

- Connecteur AD/LDAP : Met en cache l’appartenance d’un utilisateur à un groupe.

Mise en cache sur le serveur Auth0

Mise en cache dans le Connecteur AD/LDAP

GROUPS_CACHE_SECONDS du fichier de configuration du Connecteur AD/LDAP, avec une valeur par défaut de 600 (secondes).

L’objectif de ce cache de second niveau est de réduire le temps d’exécution. Par défaut, le Connecteur AD/LDAP récupère de manière récursive toutes les appartenances de groupe d’un utilisateur, ce qui peut être un processus coûteux dans certaines installations AD/LDAP. Ce cache est supprimé chaque fois que vous redémarrez le serveur sur lequel est installé le Connecteur AD/LDAP.

Le Connecteur redémarre après le message « auth0: Connection closed. » dans le journal.

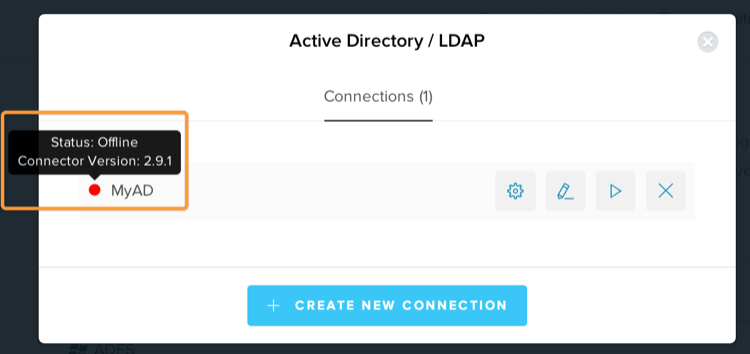

- Allez dans Auth0 Dashboard > Authentification > Entreprise, et sélectionnez le type de connexion Active Directory/LDAP.

- Sélectionnez votre connexion AD/LDAP.

- Passez à la vue Applications et activez la connexion pour la ou les applications souhaitées.

- Sélectionnez Enregistrer.

Erreur « postUrl is required »

- Ouvrez le fichier de configuration du Connecteur AD/LDAP.

- Définissez

https://{yourDomain}/p/ad/jUG0dN0Rpour la variable de configurationPROVISIONING_TICKET. - Redémarrez le Connecteur AD/LDAP.

Impossible de vérifier localement le certificat de l’émetteur

UNABLE_TO_GET_ISSUER_CERT_LOCALLY après avoir configuré un Connecteur AD/LDAP, il se peut que l’autorité de certification soit absente de votre machine.

- Si votre locataire se trouve dans un environnement de nuage public, vérifiez que vous disposez du certificat ISRG Root X1 dans votre Magasin de certificats de confiance sur la machine sur laquelle le Connecteur AD/LDAP est installé.

- Si vous utilisez l’environnement de plateforme convergée, ajoutez le certificat ISRG Root X2 au Magasin de certificats de confiance de la machine sur laquelle le Connecteur AD/LDAP est installé.

Contacter le support Auth0

- Description du problème.

- Une exportation de vos fichiers de configuration AD/LDAP.

-

Une copie du ou des fichiers journaux du service :

- Windows :

C:\Program Files (x86)\Auth0\AD LDAP Connector\logs.log - Linux :

/var/log/auth0-adldap.log

- Windows :

-

Numéro de version de votre Connecteur AD/LDAP.

En savoir plus

- Exigences du système du connecteur AD/LDAP

- Importation et exportation des configurations du connecteur AD/LDAP

- Configuration de l’environnement de test du connecteur AD/LDAP

- Mise à jour des Connecteurs AD/LDAP

- Schéma du fichier de configuration du connecteur AD/LDAP

- Surveillance du connecteur AD/LDAP avec System Center Operations Manager