Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

概要

重要なコンセプト

- 手順に従ってアプリケーションをEntra IDに登録し、Auth0インスタンスに接続する

- 構成を本番環境で運用する前に、接続をテストする

- トラブルシューティングのヒントを確認する

- 自分や自社が管理するMicrosoft Entra IDにあるアプリケーションを、自社内部から使用する

- 他社のMicrosoft Entra IDからアプリケーションを使用する(外部ディレクトリは別の接続として構成することをお勧めします)。

Entra IDのエンタープライズ接続から返されるクレームは静的です。カスタムクレームや任意のクレームは、ユーザープロファイルに表示されません。カスタムクレームや任意のクレームをユーザープロファイルに含める必要がある場合は、代わりにSAMLまたはOIDC接続を使用してください。

手順

アプリをMicrosoft Entra IDに登録する

| オプション | 設定 |

|---|---|

| サポートされているアカウントタイプ | このディレクトリからSCIMベースのユーザープロビジョニングを有効にするには、[この組織ディレクトリのみに含まれるアカウント(シングルテナント)]を選択します。外部組織(他のEntraディレクトリなど)のユーザーを許可するには、適切なマルチテナントオプションを選択します。次のようなマルチテナントオプションがあります:[任意の組織のディレクトリ内のアカウント(任意のMicrosoft Entraディレクトリ - マルチテナント] |

| [リダイレクトURI] | WebのリダイレクトURIのタイプを選択し、コールバックURLを入力します:https://{yourDomain}/login/callback |

リダイレクト用のAuth0ドメイン名を見つける

上記で、 カスタムドメイン機能を使っていないのにAuth0ドメイン名が表示されない場合は、ドメイン名がテナント名、地域のサブドメイン、および「

auth0.com」をドット記号(「.」)で区切って連結したものだからです。たとえば、テナント名が「exampleco-enterprises」でテナントがUS地域にある場合、Auth0ドメイン名は「exampleco-enterprises.us.auth0.com」、 Redirect URI(リダイレクトURI) は「https://exampleco-enterprises.us.auth0.com/login/callback」になります。ただし、テナントがUS地域にあり、2020年6月よりも前に作成された場合、Auth0ドメイン名は「exampleco-enterprises.auth0.com 」、 Redirect URI(リダイレクトURI) は「https://exampleco-enterprises.auth0.com/login/callback」になります。カスタムドメインを使っている場合、 Redirect URI(リダイレクトURI) は「https://<YOUR CUSTOM DOMAIN>/login/callback」になります。クライアントシークレットを作成する

有効期限のあるシークレットを構成する場合は、必ず 有効期限を記録 してください。期限が切れる前にキーを更新して、サービスの中断を避ける必要があります。

アクセス許可を追加する

| 委任権限 | 説明 |

|---|---|

| Users > User.Read | アプリがユーザーをサインインして、サインインしたユーザーのプロファイルを読み取れるようにします。 |

| Directory > Directory.Read.All | アプリがサインインしたユーザーの代理としてディレクトリデータを読み取れるようにします。 |

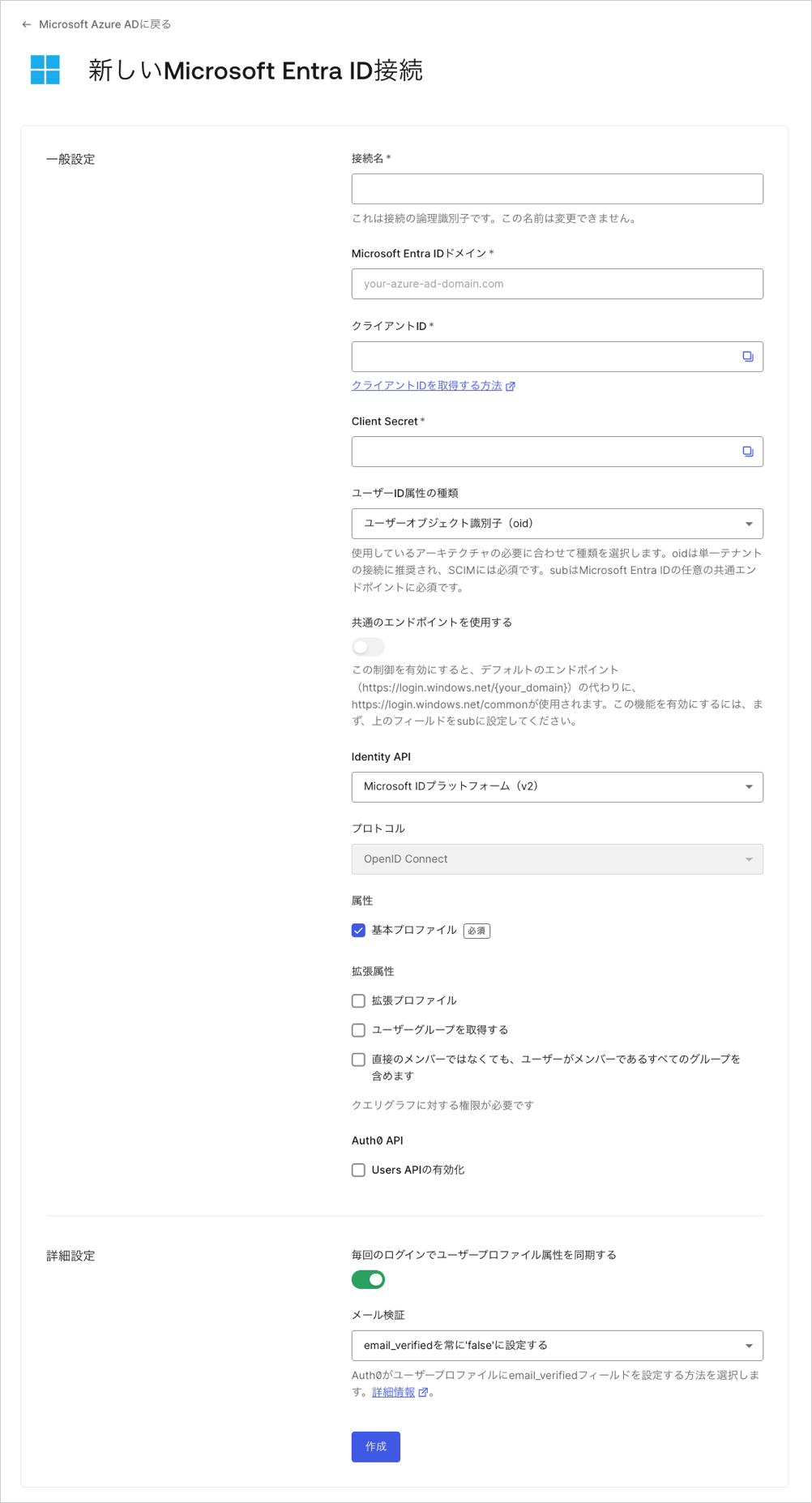

Auth0でエンタープライズ接続を作成する

-

[Auth0 Dashboard]>[Authentication(認証)]>[Enterprise(エンタープライズ)]に移動し、 [Microsoft Entra ID] を見つけ、その[

+]を選択します。

-

接続の詳細を入力し、 [Create(作成)] を選択します。

フィールド 説明 Connection name(接続名) 接続の論理識別子。テナントに対して一意である必要があります。一度設定すると、この名前は変更できません。 Microsoft Entra ID Domain(Microsoft Entra IDドメイン) Microsoft Entra IDドメイン名。これは、Microsoft AzureポータルのMicrosoft Entra IDディレクトリの概要ページで確認できます。 Client ID(クライアントID) 登録済みのMicrosoft Entra IDアプリケーションの一意の識別子。Microsoft Entra IDに登録したアプリの [Application(client)ID(アプリケーション(クライアント)ID)] の保存値を入力します。 Client Secret(クライアントシークレット) 登録済みのMicrosoft Entra IDアプリケーションへのアクセスに使用する文字列。Microsoft Entra IDに登録したアプリの [Client secret(クライアントシークレット)] の保存値を入力します。 User ID Attribute Type(ユーザーID属性タイプ) Auth0のuser_idプロパティにマッピングされるIDトークンの属性。このオプションは、Microsoftのドキュメント、「IDトークンのクレームのリファレンス - Microsoft IDプラットフォーム」に記載の2種類のサポートされたIDタイプに対応しています。 Use common endpoint(共通のエンドポイントの使用) (任意)有効にすると、アプリケーションは新しいディレクトリからユーザーを動的に受け入れます。通常、Microsoft Entra IDに登録したアプリケーションでサポートされているアカウントタイプにマルチテナントオプションを選択した場合に有効になります。Auth0はユーザーをAzureの共通ログインエンドポイントにリダイレクトし、Azureはユーザーのメールアドレスのドメインに基づいてホーム領域検出を実行します。 Identity API(アイデンティティAPI) Auth0がMicrosoft Entra IDエンドポイントと対話するために使用するAPI。動作の違いについては、MicrosoftのMicrosoft IDプラットフォーム(v2.0)に更新する理由ドキュメントをご覧ください。 Attributes(属性) アプリがアクセスできるサインイン済みユーザーの基本属性。Auth0ユーザープロファイルにどの程度情報を保管したいかを示します。 Extended Attributes(拡張属性)(任意) アプリがアクセスできるサインイン済みユーザーの拡張属性。 Auth0 API(任意) 選択すると、Microsoft Entra ID APIへの呼び出しを行う機能が必要であることを示します。これにより、Auth0にログインしたことがないユーザーでも、Microsoft Entra ID Graphでユーザーを検索できます。 Email Verification(メール確認) Auth0がユーザープロファイルの email_verifiedフィールドを設定する方法を選択します。詳細については、「Azure ADとADFSのメール検証」を参照してください。

-

[Provisioning(プロビジョニング)] ビューでユーザープロファイルがAuth0で作成および更新される方法を構成することができます。

フィールド 説明 Sync user profile attributes at each login(ログインごとにユーザープロファイル属性を同期する) 有効な場合、ユーザーがログインするたびにユーザープロファイルデータを自動的に同期するため、接続ソースで加えられた変更はAuth0で自動的に更新されます。 Sync user profiles using SCIM(SCIMを使ってユーザープロファイルを同期する) 有効な場合、SCIMを使ってユーザープロファイルデータを同期することができます。詳細については、「インバウンドSCIMを構成する」を参照してください。 -

[Login Experience(ログインエクスペリエンス)] ビューでこの接続でのユーザーログインの方法を構成することができます。

フィールド 説明 ホームレルムディスカバリー ユーザーのメールドメインを、指定されたIDプロバイダードメインと比較します。詳細については、[識別子優先認証の構成]を参照してください。(https://auth0.com/docs/ja-jp/authenticate/login/auth0-universal-login/identifier-first) 接続ボタンを表示 このオプションでは、アプリケーションの接続ボタンをカスタマイズするため次の選択肢が表示されます。 Button display name(ボタン表示名) (オプション) ユニバーサルログインのログインボタンをカスタマイズするために使用されるテキスト。設定されるとボタンは以下を読み取ります:“Continue with {Button display name}”Button logo(ボタンロゴ)URL (任意) ユニバーサルログインのログインボタンをカスタマイズするために使用される画像のURL。設定されると、ユニバーサルログインのログインボタンは、20px×20pxの四角で画像を表示します。 任意のフィールドは、New Universal Loginでのみ使用することができます。Classic Loginを使用している場合、[Add(追加)]ボタン、ボタンの表示名、ボタンロゴのURLは表示されません。 - 適切なMicrosoft Entra ID管理者権限を持っていて、ユーザーログインに必要なアプリケーションへの同意ができる場合には、 [Continue(続行)] をクリックします。Microsoft Entra IDアカウントにログインして同意することが求められます。管理者権限を持っていない場合には、提示されたURLを管理者に提供して同意してもらってください。

Auth0アプリケーションでエンタープライズ接続を有効化

接続のテスト

トラブルシューティング

Microsoft Entra IDで署名鍵をロールオーバーする

未検証ラベルを削除する

- Auth0アプリケーションのドメインを検証するMicrosoft Entra IDポータルを使用してカスタムドメイン名を追加する

- 検証したドメインをAuth0アプリケーションに割り当てるアプリの発行元ドメインを構成する