このセクションでは、Auth0 Dashboardでの適用が必要なすべての設定を確認します。Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

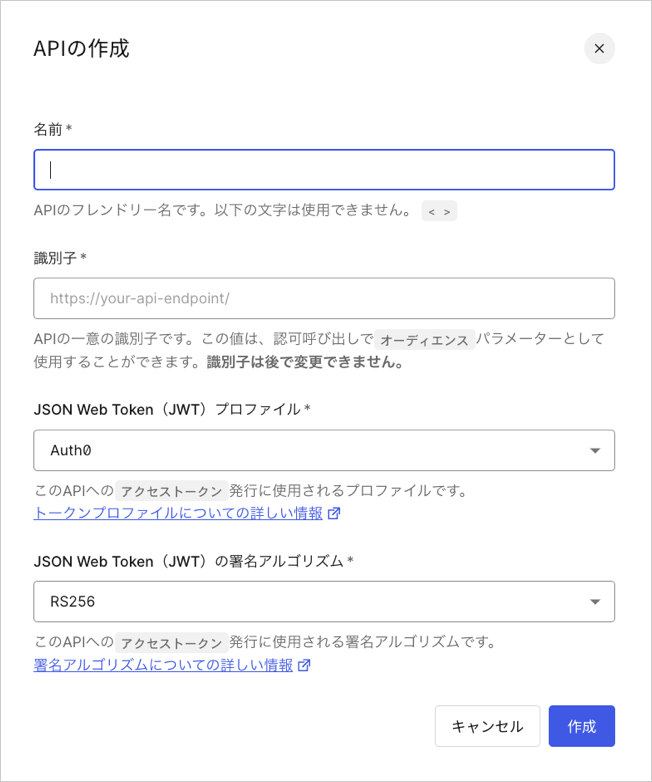

APIを作成する

- [Name(名前)] :APIのフレンドリー名。いずれの機能にも影響しません。

- [Identifier(識別子)] :APIに一意の識別子。URLの使用を推奨していますが、公開されたURLである必要はありません。Auth0がこのAPIを呼び出すことはありません。この値は後から変更することはできません。

- [(署名アルゴリズム)] :トークンの署名に使用するアルゴリズム。使用可能な値は

HS256とRS256です。RS256を選択すると、トークンはテナントの秘密鍵で署名されます。署名アルゴリズムの詳細については、「署名アルゴリズム」を参照してください。

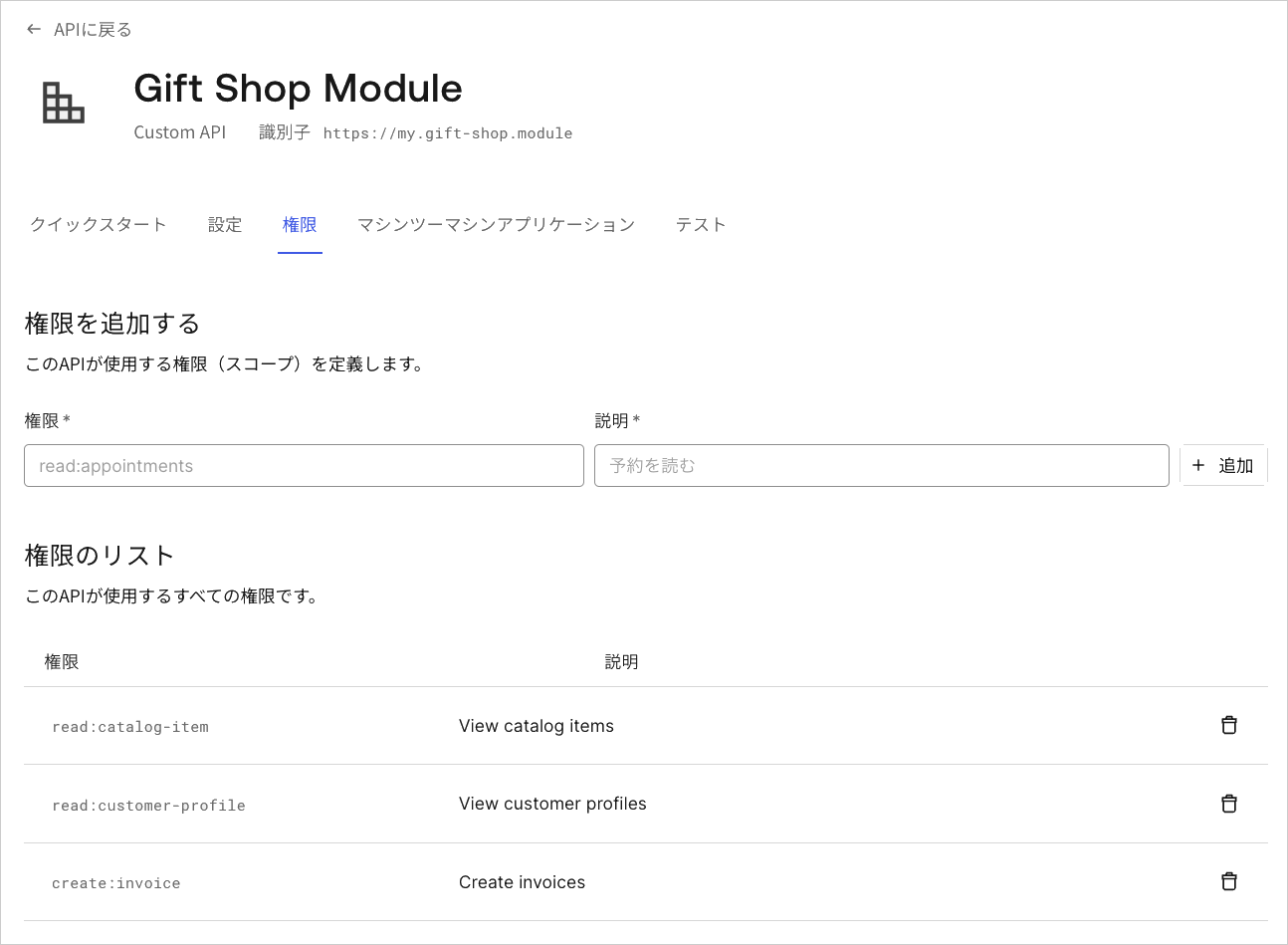

スコープを構成する

read:timesheets、create:timesheets、delete:timesheets、approve:timesheets)を追加することができます。

アプリケーションを作成する

- ネイティブアプリ (モバイルまたはデスクトップアプリで使用)

- シングルページWebアプリ

- 通常のWebアプリ

- マシンツーマシンアプリ (CLI、デーモン、またはバックエンドで実行中のサービスで使用)

Timesheets SPAとします)、タイプにSingle-Page Web Appを選択します。

[Create(作成)] をクリックします。

今のところは以上です。SPA実装を完了したら、ダッシュボードとこのアプリケーションの設定をもう一度確認し、構成にいくつかの変更を加えます。

テナントにAuthorization Extension(認可拡張機能)がインストールされていることを確認する必要があります。確認方法の詳細については、「認可拡張機能」のドキュメントを参照してください。

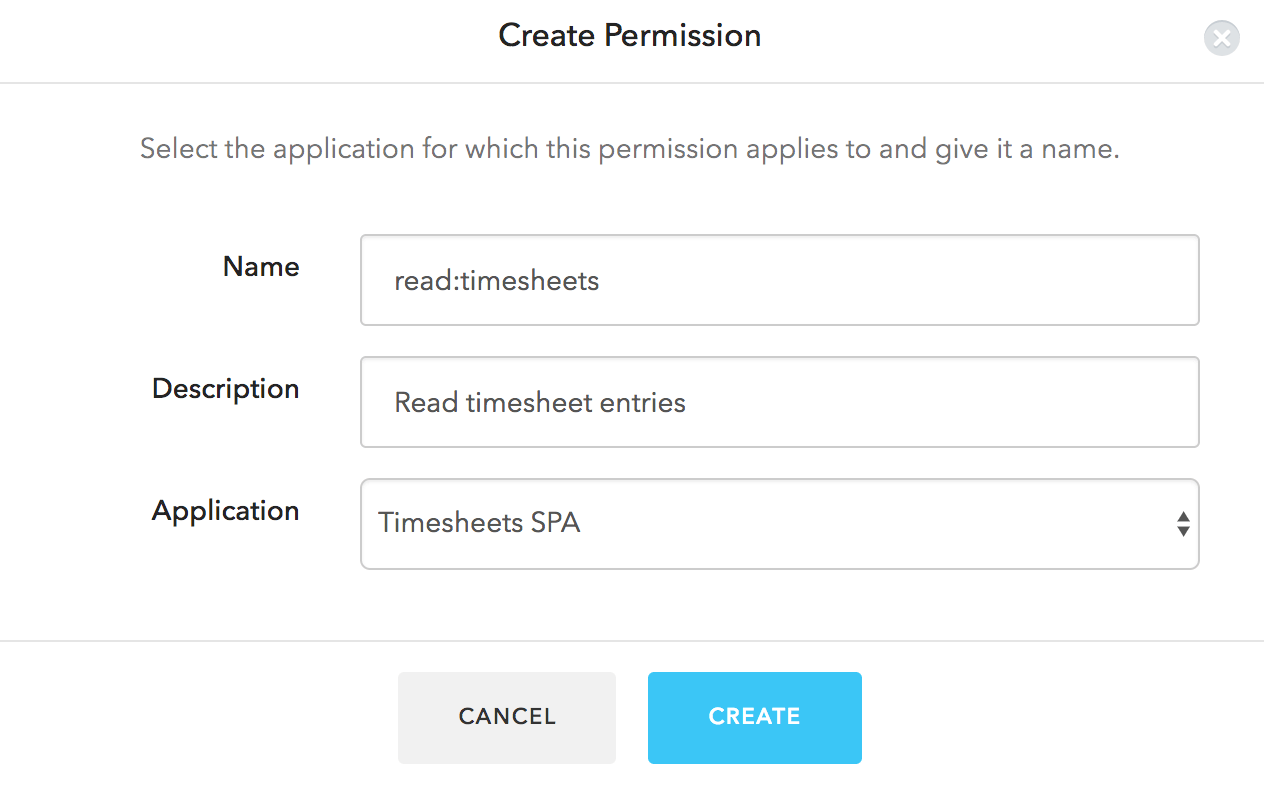

アクセス許可を定義する

read:timesheets、create:timesheets、delete:timesheets、approve:timesheets)に従って、必要なアクセス許可を定義する必要があります。

認可拡張機能で [Permissions(アクセス許可)] タブをクリックし、[Create Permission(アクセス許可の作成)] ボタンをクリックします。

ダイアログで、各アクセス許可の詳細を指定します。

アクセス許可の名前が、対応するスコープと完全に同一であることを確認します。

ロールを定義する

Employeeに設定し、delete:timesheets、create:timesheets、およびread:timesheetsのアクセス許可を選択します。[Save(保存)] をクリックします。

次に、同じ手順でManagerロールを作成し、すべてのアクセス許可が選択されていることを確認します。

ユーザーをロールに割り当てる

ManagerまたはEmployeeロールに割り当てる必要があります。

認可拡張機能の [Users(ユーザー)] タブに移動し、ユーザーを選択します。

ユーザー情報画面で、[Roles(ロール)] タブに移動します。[Add Role to User(ユーザーにロールを追加)] ボタンをクリックし、適切なロールを選択します。

また、認可拡張機能に関するルールが公開されていることも確認する必要があります。

これを実行するには、認可拡張機能の右上にあるユーザーアバターをクリックして、[Configuration(構成)] を選択します。

[Permissions(アクセス許可)] が有効であることを確認し、[Publish Rule(ルールの公開)] をクリックします。

トークンのスコープを検証するルールを作成する

action:area、delete:timesheets)のみが、すべてのアクセストークンに含まれることを確実にします。作業が完了したら、[Save(保存)] ボタンをクリックします。

ルールは、[Rules(ルール)]ページに表示されている順番に実行されます。そのため、作成した新しいルールが認可拡張機能のルールより下に来るようにしてください。そうすれば、認可拡張機能のルールより後に実行されます。