ユーザーがサポートされている外部プロバイダーで認証し、接続を許可すると、アプリケーションは Token Vault にアクセスして、Auth0 のトークンを外部プロバイダーのアクセストークンと交換できます。 Token Vault を構成するには、次の操作が必要です。Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

- サポートされているソーシャルまたはエンタープライズ接続に対して、Token Vault 用に接続済みアカウントを構成します。

- Token Vault 用のグラントタイプを使用するようにアプリケーションを構成します。

- アプリケーションでのトークン交換を構成します。

過去に Auth0 Dashboard で MFA(多要素認証)ポリシーを Always に設定している場合、Token Vault からアクセストークンを取得するには、これを Never に設定し直す必要があります。そうしないと、エラーが返されます。さまざまな MFA ポリシーの詳細については、Auth0 Dashboard で MFA を有効化するを参照してください。対話型フローで MFA チャレンジをトリガーする必要がある場合は、テナントの MFA を設定する際に Customize MFA Factors using Actions を有効にします。その後、

event.transaction.protocol プロパティに基づいて MFA チャレンジをトリガーするために Action を使用できます。詳細については、Universal Login の MFA 選択をカスタマイズするを参照してください。Token Vault 用 Connected Accounts を構成する

アプリケーションの構成

- クライアントはファーストパーティ クライアントである必要があります。つまり、

is_first_partyプロパティがtrueである必要があります。 - クライアントは有効な認証メカニズムを持つ機密クライアントである必要があります。つまり、

token_endpoint_auth_methodプロパティをnoneに設定してはいけません。 - クライアントは OpenID Connect (OIDC) 準拠である必要があります。つまり、

oidc_conformantプロパティがtrueである必要があります。

- Auth0 Dashboard

- Management API

- Applications > Applications に移動します。

- 構成するアプリケーションを選択します。

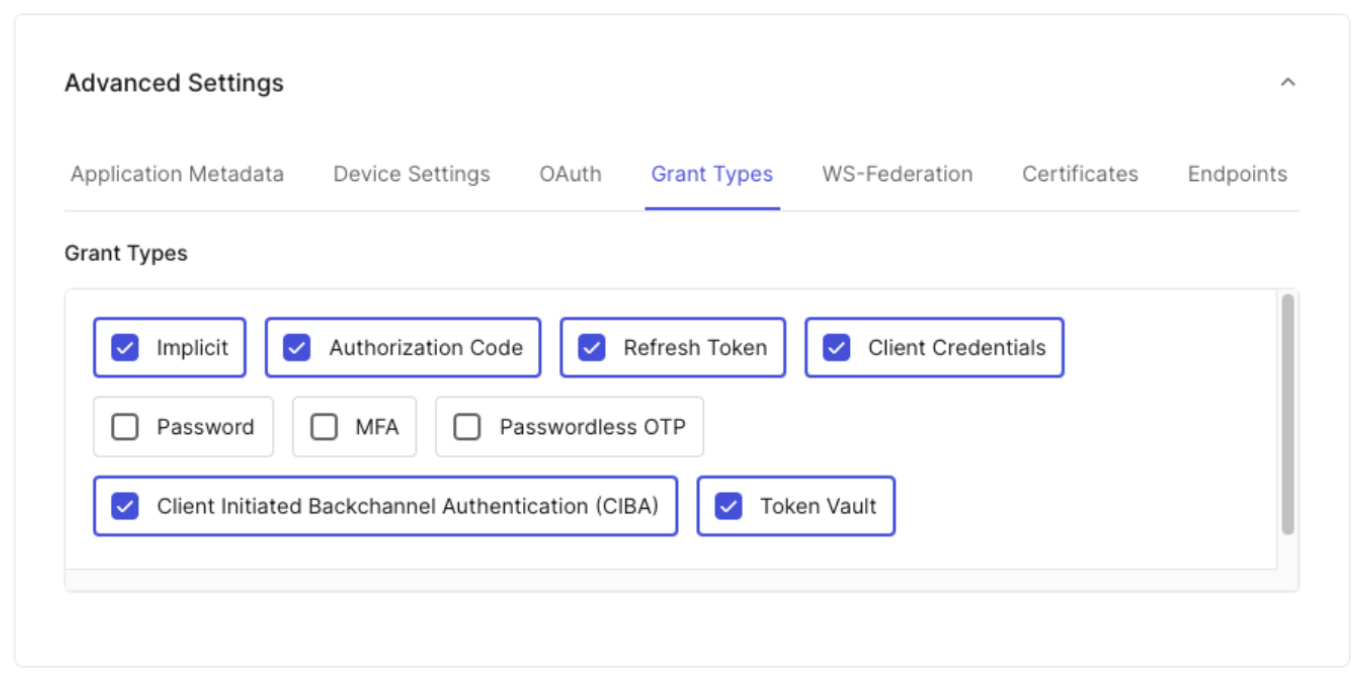

- Advanced Settings > Grant Types で Token Vault グラントタイプを選択します。

- Save Changes を選択します。

トークン交換を設定する

リフレッシュトークン交換を構成する

- Authorization Code: アプリケーションが初回のユーザーのログインを実行できるようにします。このとき、アプリケーションは一時的な認可コードを Auth0 のアクセストークン、リフレッシュトークン、IDトークンに交換します。

- Refresh token: アプリケーションが、有効期間の長い Auth0 リフレッシュトークンを使用して、ユーザーに再度ログインさせることなく新たな Auth0 アクセストークンを要求できるようにします。

- Token Vault: アプリケーションが、Auth0 リフレッシュトークンを Token Vault に保存されている外部プロバイダーのアクセストークンと交換できるようにします。

- Auth0 Dashboard

- Management API

リフレッシュトークン交換用にアプリケーションを構成するには、次の手順を実行します。

- Applications > Applications に移動します。

- 構成するアプリケーションを選択します。

- Advanced Settings > Grant Types で、Refresh Token、Authorization Code、Token Vault の各グラントタイプを選択します。

- Save Changes を選択します。

アクセストークン交換を構成する

authorization_codeグラントタイプを使用して SPA を構成する。- SPA がオーディエンスとして指定することで Auth0 のアクセストークンをリクエストできる バックエンド API を作成する。

- Token Vault グラントタイプを有効にしたバックエンド API にリンクされた Custom API Client を作成する。

SPA を設定する

authorization_code グラントタイプを使用するよう SPA を設定します。これにより、SPA は Auth0 認可サーバーからバックエンド API を対象とする Auth0 アクセストークンをリクエストできるようになります。

- Auth0 Dashboard

- Management API

authorization_code グラントタイプで SPA を設定するには、次の操作を行います。- Applications > Applications に移動します。

- 設定するアプリケーションを選択します。

- Advanced Settings > Grant Types で Authorization Code グラントタイプを選択します。

- Save Changes を選択します。

バックエンド API を作成する

- Auth0 Dashboard

- Management API

Auth0 Dashboard でバックエンド API を作成するには、次の手順を実行します。

- Applications > APIs に移動し、Create API をクリックします。

- API を作成するには、Register APIs の手順に従います。注: 一度 API の識別子を設定すると、変更できません。

- Create をクリックします。

- API を作成したら、その API にスコープを追加する必要があります。Permissions タブに移動し、Add a Permission の下でスコープを追加します。

カスタム API クライアントを作成する

- Auth0 Dashboard

- Management API

Auth0 Dashboard でカスタム API クライアントを作成するには:

- Applications > APIs に移動し、バックエンド API を選択します。

- Add Application を選択して、アプリケーション名を入力します。

- Add をクリックします。アプリケーションが正常に作成されたら、Configure Application をクリックし、Application Properties までスクロールします。Application Type はカスタム API クライアントになっています。

- Advanced Settings > Grant Types の下で、カスタム API クライアントには Token Vault グラントタイプがすでに有効になっているはずです。