このセクションでは、Resource App のエンドツーエンドのテスト環境を設定する方法について説明します。Auth0 テナントを Resource App 認可サーバーとして構成することで、コードの変更を一切行うことなく、SaaS アプリケーションが受信した ID-JAG リクエストを受け付けられるようになります。これにより、SaaS API はこれらのリクエストに応じてアクセストークンを生成できるようになり、AI エージェントやその他のアプリケーションがシームレスに API を利用できるようになります。Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

このガイドでは、Okta をエンタープライズのアイデンティティ プロバイダー (IdP) として使用し、テストに利用できる Okta テナントに対する管理者アクセス権を持っていることを前提としています。お持ちでない場合は、Create and configure your Okta tenant を参照してください。

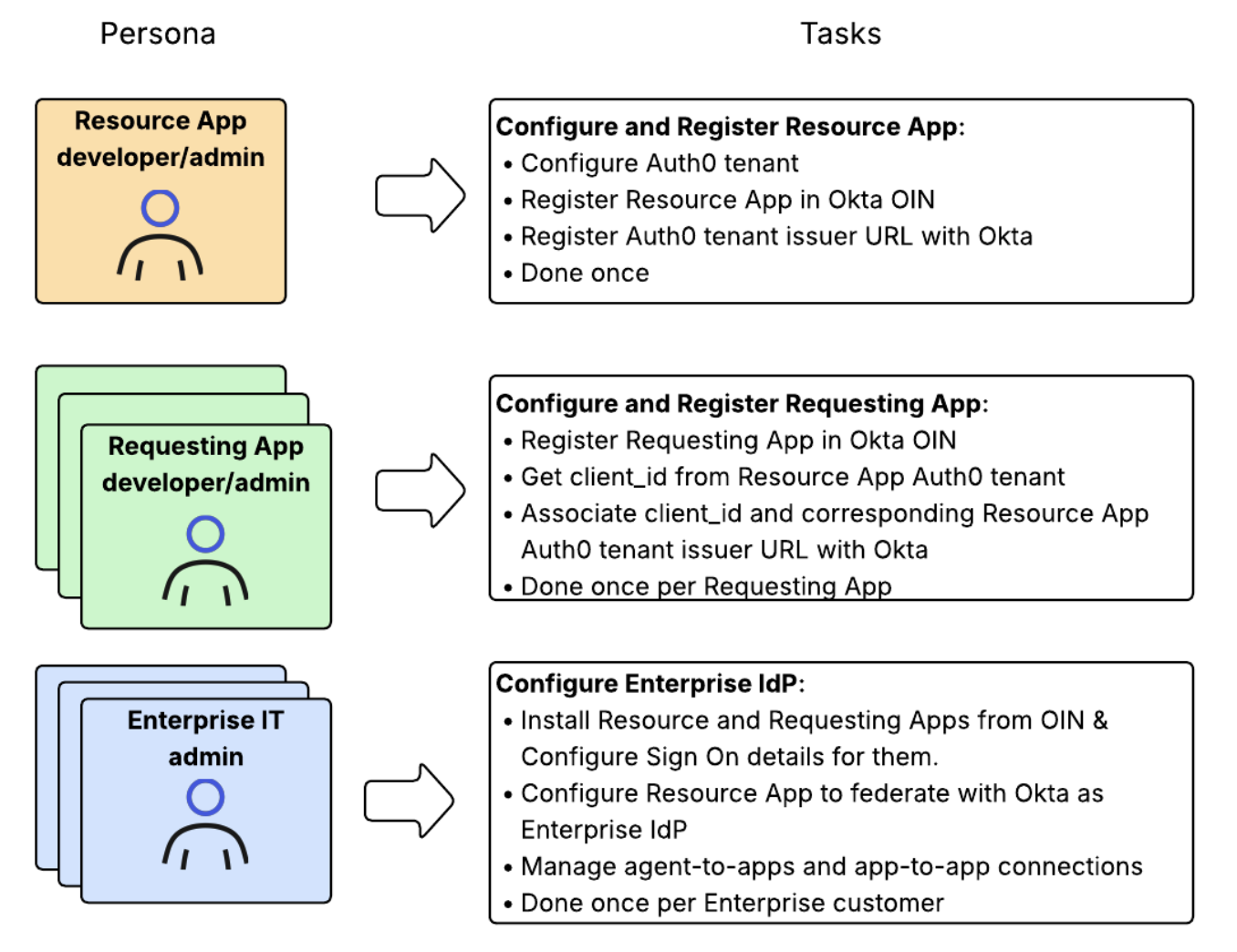

- Resource App を構成および登録する: これには、Auth0 テナントの構成と、SaaS アプリケーションを Okta に Resource App として登録する作業が含まれます。詳細については、Resource App setup を参照してください。

- エンドツーエンドをテストするための Requesting App を構成する: これには、Auth0 テナントにテスト用の Requesting App を登録し、それを Resource App と関連付けるよう Okta の設定を更新する作業が含まれます。詳細については、Requesting App setup を参照してください。

- Auth0 テナントが顧客のエンタープライズ IdP とフェデレーションする方法を構成する: テスト環境では、エンタープライズ IdP は、エンタープライズ顧客の 1 社を表す Okta のテストテナントになります。詳細については、Federate with the enterprise IdP and Organization configuration を参照してください。

- Okta で Cross App Access を管理する: Okta 管理コンソールで、エージェントからアプリ、およびアプリ間の接続を構成します。詳細については、Manage Cross App Access in Okta を参照してください。

Okta テナントを作成して設定する

- Okta Developer サイトで Okta Integrator Free Plan にサインアップします。サインアップが完了すると、新しい Okta テナントにリダイレクトされます。

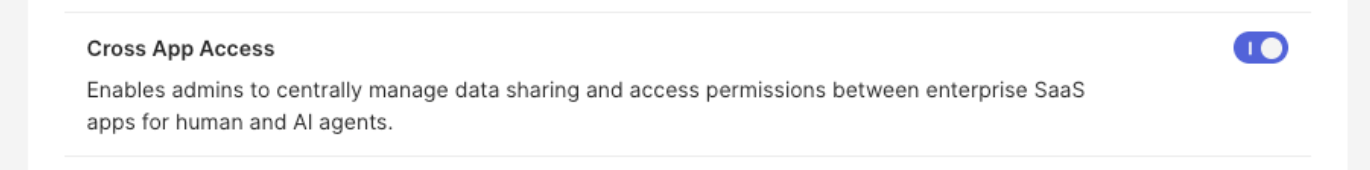

- Okta Admin Console で Settings > Features に移動します。[Early access features]セクションで Cross App Access を有効にします。

Resource App のセットアップ

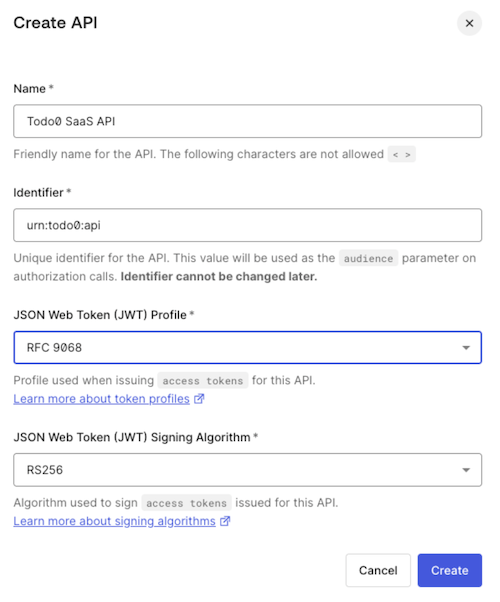

Auth0 で API を作成する

すでにカスタム API を Auth0 テナントに作成済みの場合は、このセクションはスキップできます。

Auth0 で Resource App を作成する

Auth0 テナントに、SaaS アプリケーションへのログインに使用できるアプリケーションがすでに 1 つ以上作成済みであれば、このセクションはスキップできます。

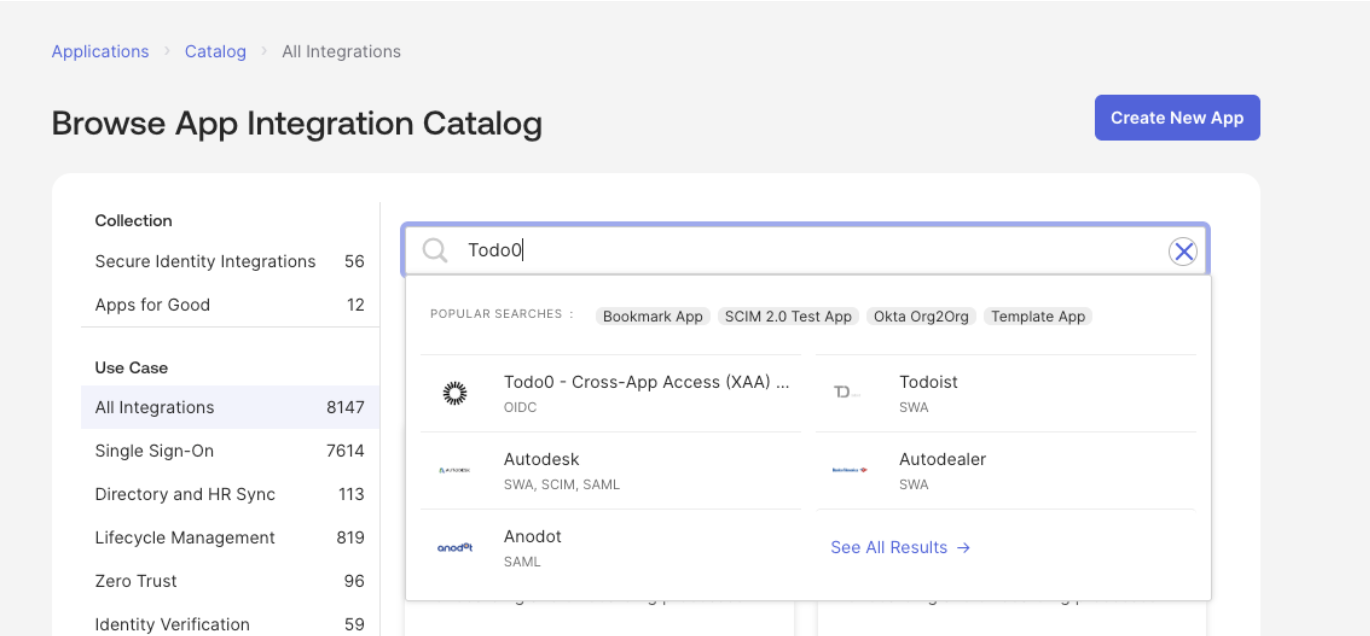

Okta に Resource App を登録する

- 簡単なテスト用セットアップには、すでに OIN に登録されている Todo0 アプリケーションを使用することを推奨します。Okta 管理コンソールで Applications > Applications > Browse App Catalog に移動し、

Todo0を検索します。選択して連携を追加します。

- また、Okta テナントから OIN への新しいアプリケーションの登録を申請することもできます。詳細については、SSO および SCIM 統合の申請プロセス を参照してください。登録プロセスを迅速化するには、Auth0 または Okta の担当者にお問い合わせください。

本番環境では、エンタープライズ顧客は IdP のセットアップ時に OIN カタログからあなたの SaaS アプリケーションをインストールします。

Requesting App のセットアップ

本番環境では、各 Requesting App を一度構成すれば、Resource App との接続が有効になります。

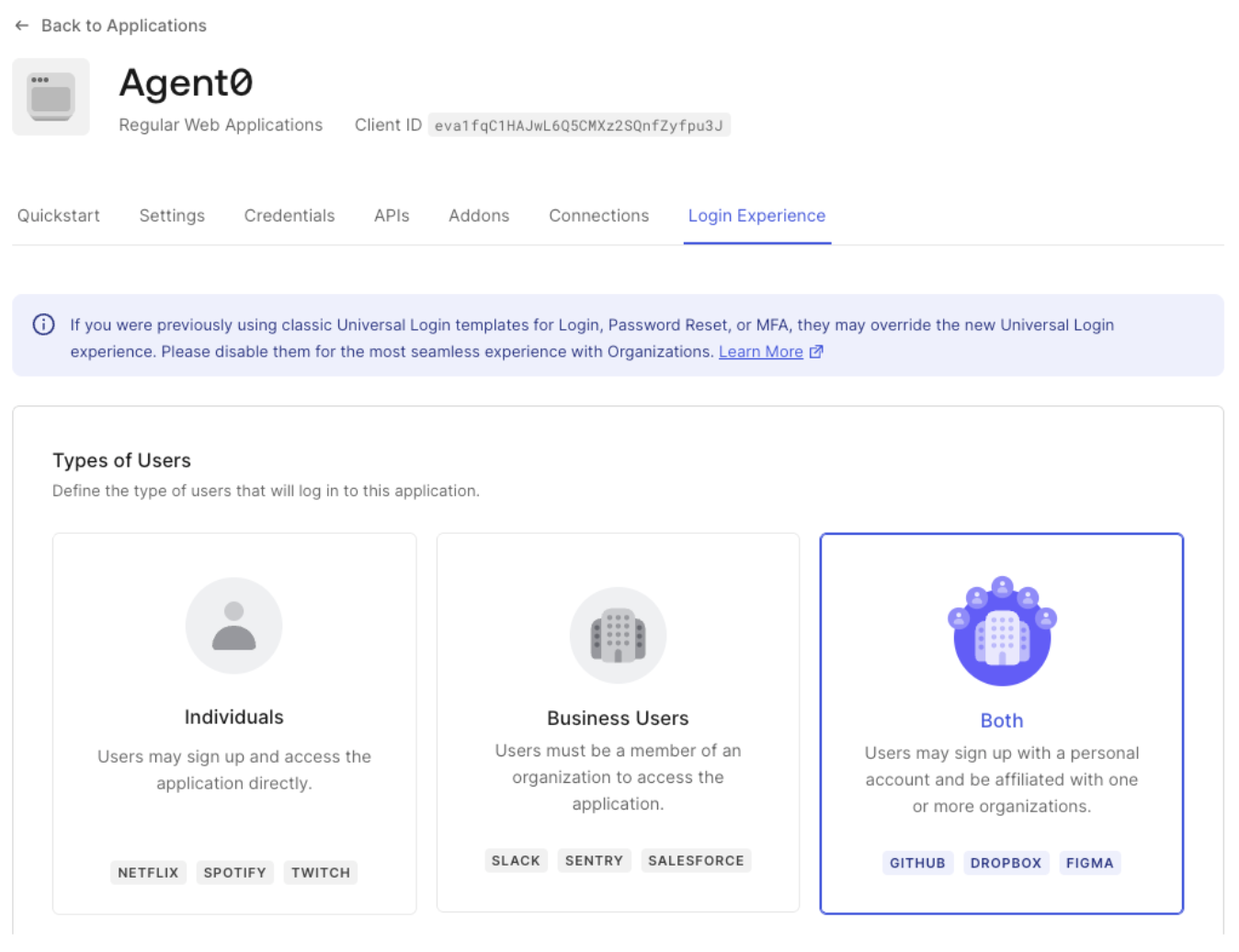

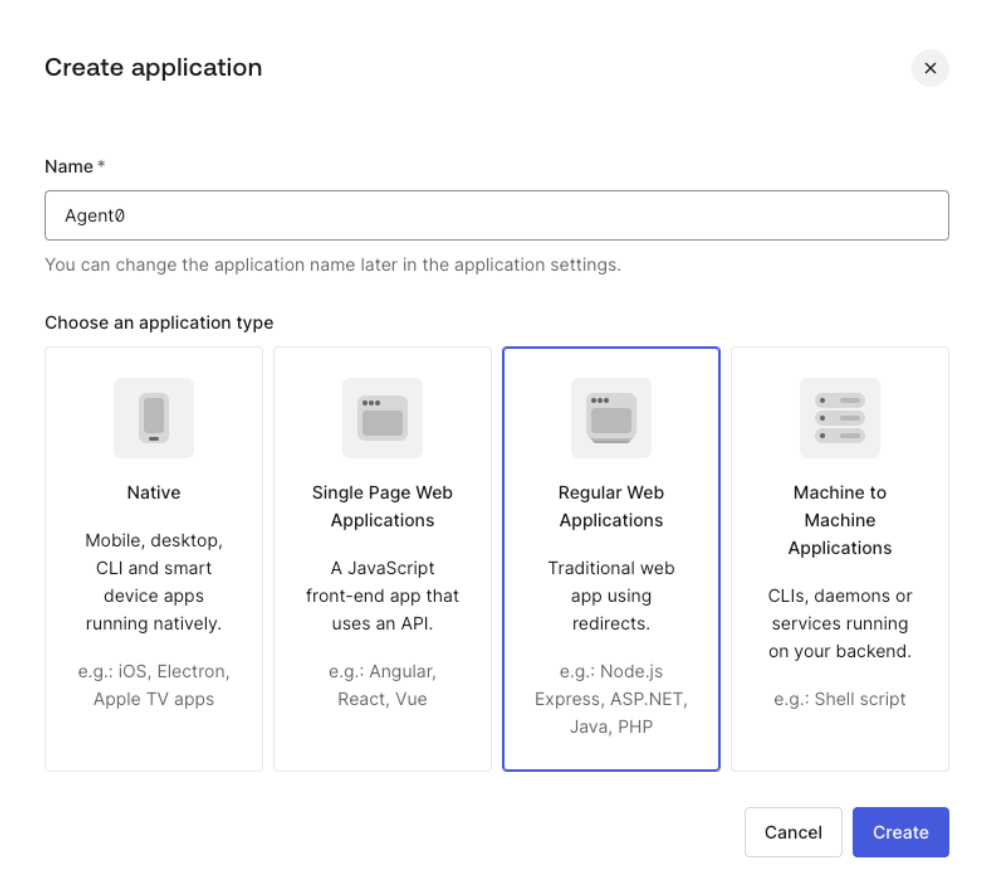

Auth0 で Requesting App を作成する

- Applications > Applications に移動し、Create Application を選択します。

- 名前を入力し、Regular Web Application を選択します。

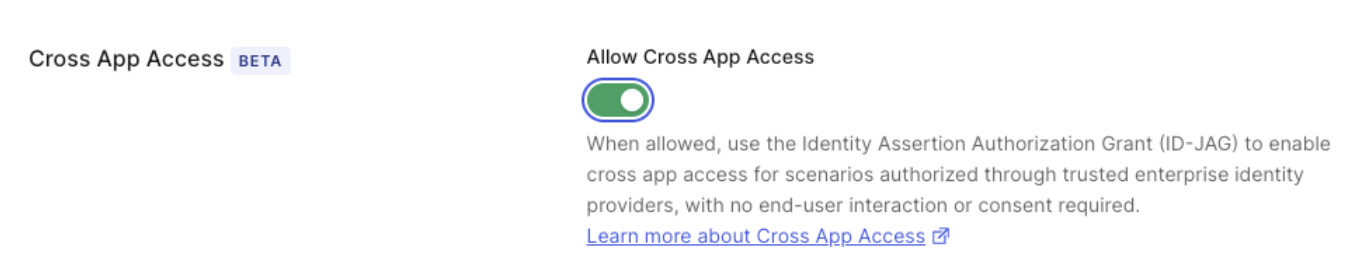

- アプリケーションを作成したら、Settings までスクロールし、Cross App Access のトグルを有効にします。

client_id と Auth0 テナントの issuer URL を渡す必要があります。これにより、client_id で識別される Requesting App と、issuer URL で識別される Resource App 間の接続が確立されます。詳細については、エンドツーエンドの XAA フローをテストするを参照してください。

Okta で Requesting App を登録する

本番環境では、Requesting App の開発者が Okta Integration Network (OIN) に Requesting App を登録します。エンタープライズ顧客は、IdP のセットアップ中に OIN カタログから Requesting App をインストールします。

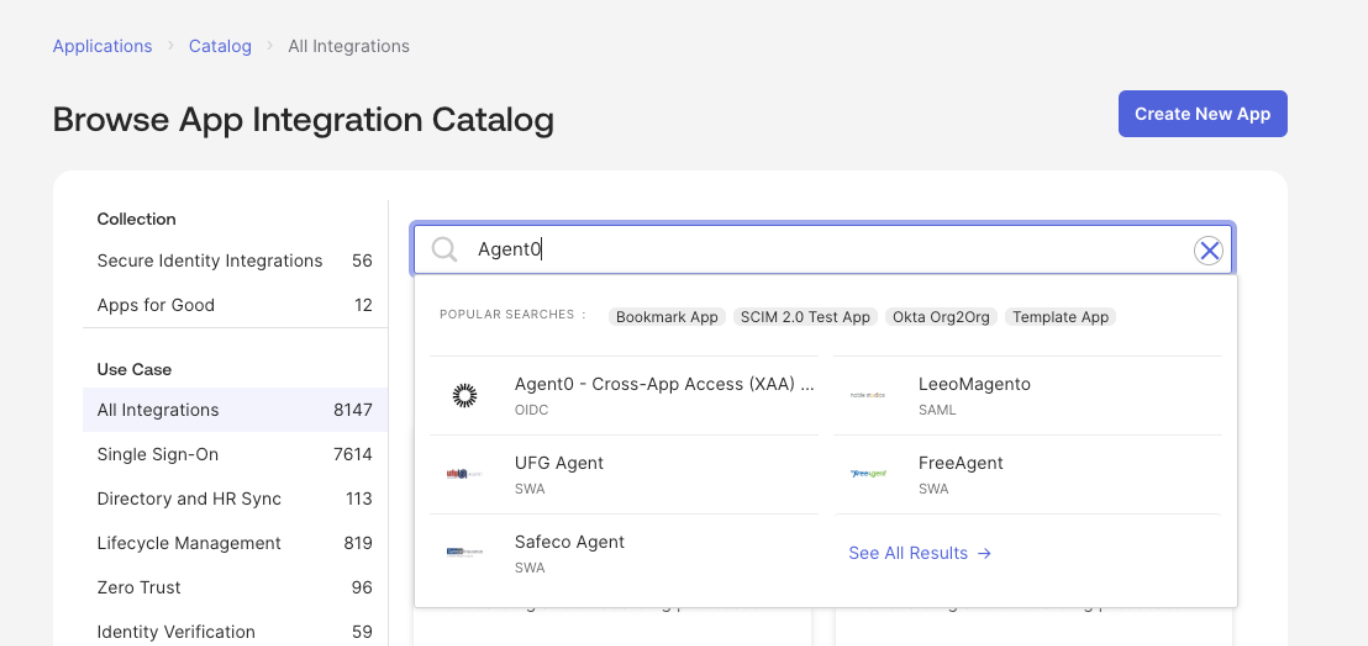

- 簡単なテスト環境をすぐに用意するには、すでに OIN に登録されている Agent0 アプリケーションを使用することを推奨します。Okta Admin Console で Applications > Applications > Browse App Catalog に移動し、

Agent0を検索します。それを選択してインテグレーションを追加します。

- OIN に新しいアプリケーションの登録を依頼することもできます。詳細については、Submission process for SSO and SCIM integrations を参照してください。登録プロセスを迅速化するには、Auth0 または Okta の担当者に連絡してください。

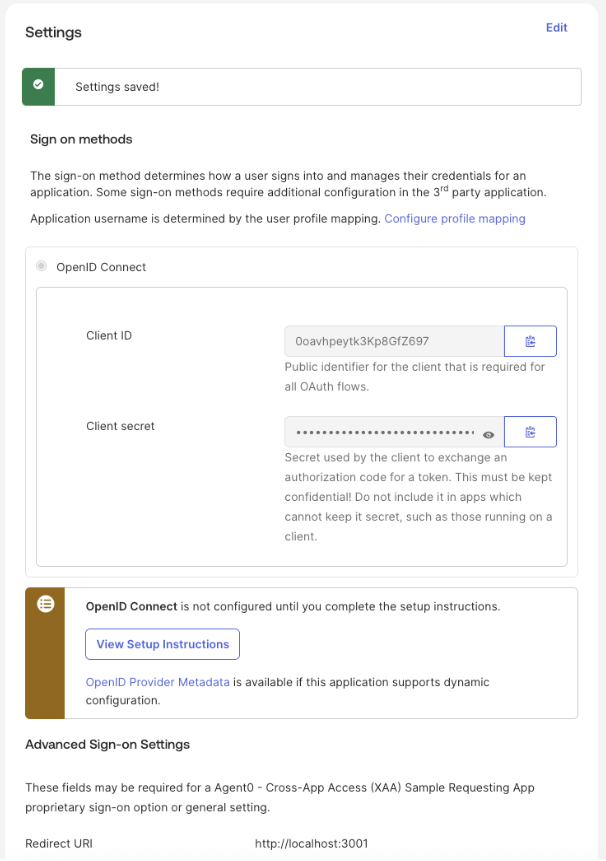

- Applications > Applications に移動し、アプリケーション (例: Agent0) を選択します。

- Sign On で Edit を選択し、Redirect URI フィールドに Requesting App のコールバック URL を追加します。使用するテストアプリケーションに応じて Redirect URI の値を調整します。詳細については、Test the end-to-end XAA flow を参照してください。

- Save を選択します。

- Applications に移動し、アプリケーション (例: Agent0) を選択します。

- Assign > Assign to People を選択し、テストユーザーを選択します。

- Save を選択します。

エンタープライズ IdP と組織設定のフェデレーション

本番環境では、各エンタープライズ顧客ごとに 1 回だけ設定を行い、その顧客を Auth0 テナントとフェデレーションします。Auth0 は今後のバージョンで Self-Service SSO をサポートする予定であり、これにより SSO セットアップの一環として、XAA 設定をエンタープライズ顧客側に委任できるようになります。

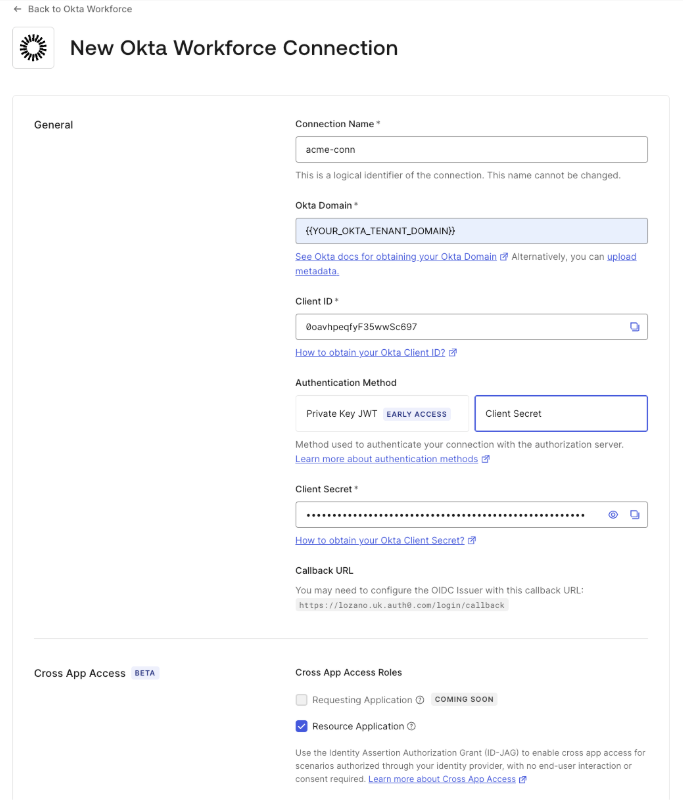

Okta Workforce Enterprise 接続を構成する

client_id と client_secret を使用して、Auth0 テナント内に Okta Workforce Enterprise 接続を作成 します。

Okta Workforce Enterprise 接続を作成する際は、Cross App Access - Resource Application ロールを有効化します。これにより、その接続に関連付けられたエンタープライズ IdP(アイデンティティプロバイダー)が発行する ID-JAG を Resource App が受け入れられるようになります。この場合は、Okta テナントが該当します。

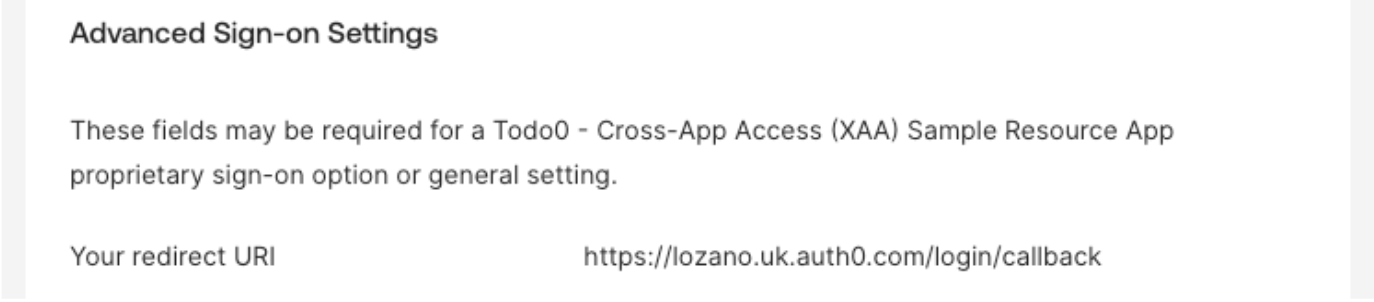

- Applications > Applications に移動し、アプリケーション(例: Todo0)を選択します。

- Sign On 設定で Edit を選択し、Redirect URI フィールドにコールバック URL を追加します。

- Save を選択します。

- Applications に移動し、アプリケーション(例: Agent0)を選択します。

- Assign > Assign to People を選択し、テストユーザーを選択します。

- Save を選択します。

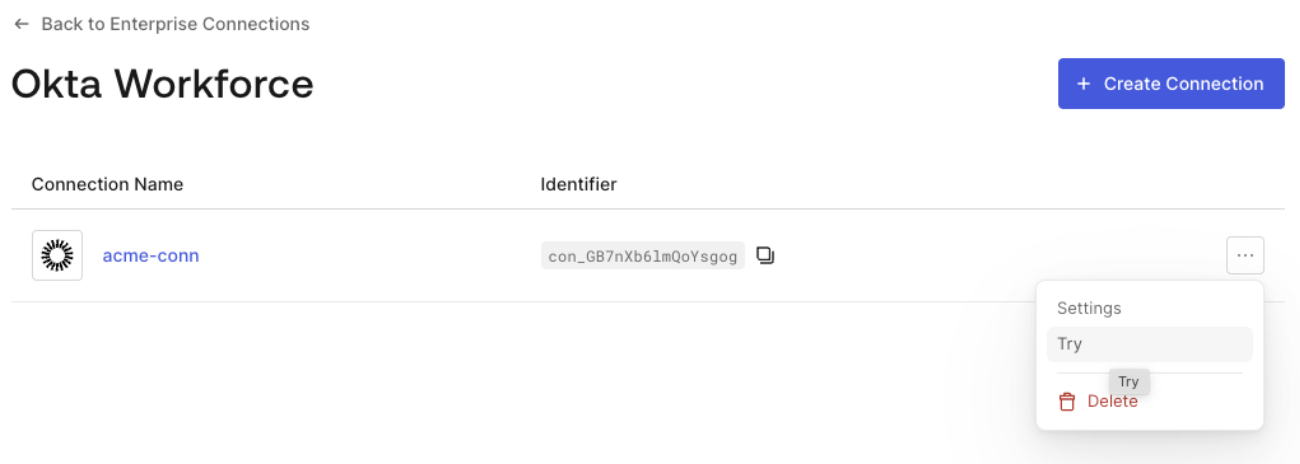

- Authentication > Enterprise > Okta Workforce に移動します。

- 作成した Okta Workforce Enterprise 接続を選択し、Applications タブを開きます。そこで、この接続用に作成した Requesting App を有効化します。

- Okta Workforce 接続の一覧に戻ります。対象の接続の右側にある三点アイコンを選択し、Try を選択します。Okta テナントで認証を行う画面にリダイレクトされるので、テストユーザーでログインしてフローを完了します。

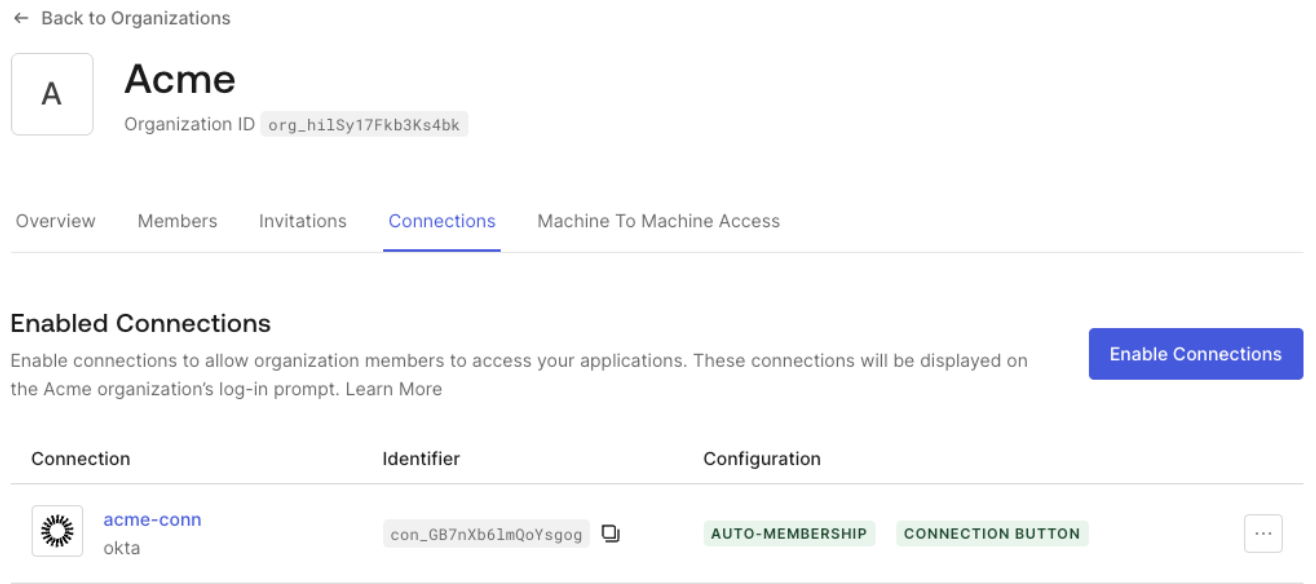

組織を設定する

org_id に関連付けられます。