De nombreuses instructions pour la mise en place d’une fédération commencent par l’authentification unique () initiée par le fournisseur de services. Le fournisseur de services redirige l’utilisateur vers le fournisseur d’identité () à des fins d’authentification. Ce processus est couramment utilisé pour les scénarios orientés vers le consommateur. Cependant, dans les scénarios d’entreprise, il est parfois courant de commencer par l’IdP qui initie le SSO au lieu du fournisseur de services. Par exemple, une entreprise peut mettre en place un portail pour s’assurer que les utilisateurs accèdent à l’application voulue une fois connectés au portail.Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

Risques et considérations

Flux initié par le fournisseur d’identité OpenID Connect

URL de publication

Pour garantir la connexion à l’aide de cette méthode, la connexion doit être activée pour l’Organization. En outre, vous devez soit configurer l’abonnement automatique pour la connexion activée, soit vous assurer que les utilisateurs sont membres de l’organization.

Lock/Auth0.js

webAuth.parseHash de la bibliothèque et définir l’indicateur __enableIdPInitiatedLogin à true.

const lock = new Auth0Lock(clientID, domain, options)

L’indicateur est le suivant :

var options = { _enableIdPInitiatedLogin: true };

Notez que l’indicateur enableIdPInitiatedLogin est précédé d’un trait de soulignement lorsqu’il est utilisé avec Lock et de deux traits de soulignement lorsqu’il est utilisé avec la bibliothèque auth0.js.

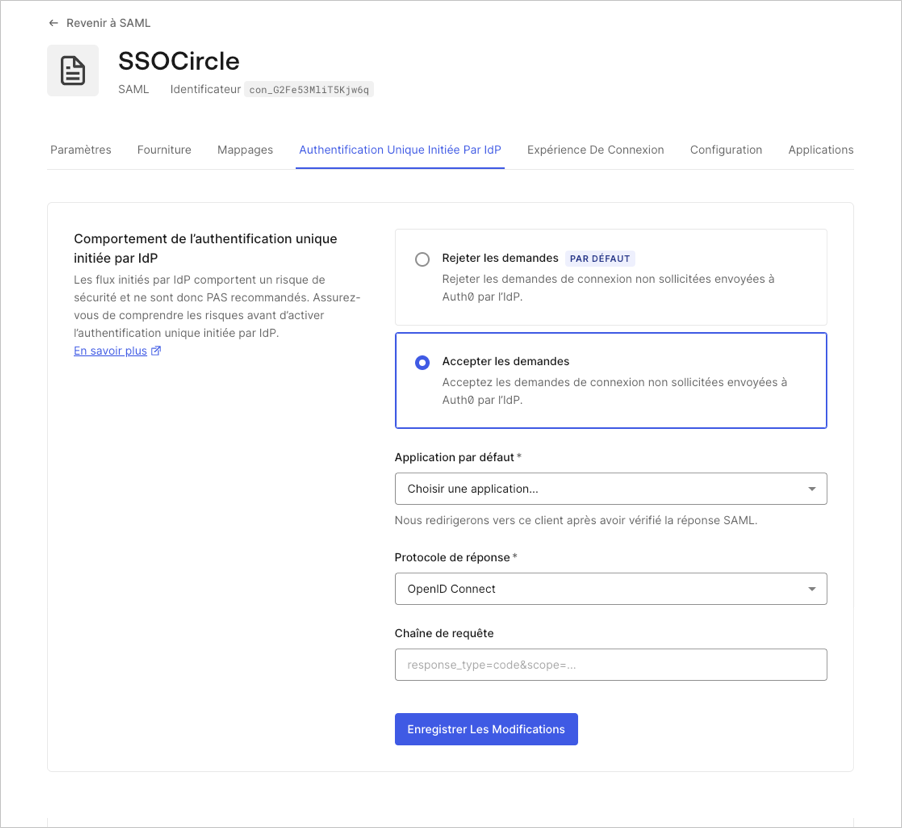

Mettre en place une authentification unique (SSO) initiée par un fournisseur d’identité (IdP)

- Accédez à Dashboard > Authentification > Entreprise et choisissez SAMLP Identity Provider (Fournisseur d’identité SAMLP).

-

Sous Settings (Paramètres), vous pouvez voir la configuration de l’authentification unique initiée par un fournisseur d’identité.

- Comportement d’authentification unique initié par un fournisseur d’identité : cette option vous permet d’activer les connexions initiées par un fournisseur d’identité pour la connexion SAML. Sélectionnez Accept Requests (Accepter les demandes) et remplissez tous les champs requis.

- Application par défaut : lorsque la connexion initiée par IdP réussit, les utilisateurs sont acheminés vers cette application. Ce paramètre affiche les applications disponibles activées pour cette connexion. Sélectionnez dans le menu déroulant l’application pour laquelle vous souhaitez que les utilisateurs se connectent à l’aide du fournisseur d’identité. Une seule application peut être sélectionnée pour une connexion initiée par un fournisseur d’identité par connexion SAML.

-

Protocole de réponse : il s’agit du protocole utilisé pour connecter l’application par défaut sélectionnée. Le plus souvent, la configuration des applications se fait avec le protocole OpenID Connect (voir ci-dessus). Cependant, si vous avez configuré un module complémentaire SAML2 Web App pour votre application et que vous souhaitez acheminer l’assertion SAML, vous devez sélectionner SAML. Une fois qu’une assertion SAML valide a été transmise à l’URL de publication, Auth0 envoie une réponse de connexion à la première URL de rappel autorisée de l’application par défaut configurée au moyen du protocole de réponse choisi, qui peut être modifié à l’aide du champ Chaîne de requête pour indiquer un

redirect_urisi vous utilisez OIDC. -

Chaîne de requête : les options de la chaîne de requête permettent de personnaliser le comportement lorsque le protocole OpenID Connect est utilisé. Vous pouvez définir plusieurs options de la même manière que pour les paramètres d’une chaîne de requête. Vous pouvez définir :

Exemple de chaîne de requête :Paramètre Description redirect_uriLorsque la connexion initiée par l’IdP est terminée, la demande est ensuite redirigée vers la première URL répertoriée dans les URL de rappel autorisées pour l’application. Cependant, si vous définissez un redirect_uri, l’IdP redirigera vers cette URL. Cela ajoute de la flexibilité au cas où, par exemple, vous avez un schéma de sous-domaine défini avec un caractère générique et que vous souhaitez uniquement rediriger vers un sous-domaine spécifique.scopeDéfinit les permissions du jeton d’ID envoyé. Vous pouvez définir plusieurs permissions. response_typeDéfinir le jeton pour le Flux d’autorisation implicite pour applications à page unique. Vous pouvez définir le code pour le flux de code d’autorisation pour les applications web classiques. redirect_uri=https://jwt.io&scope=openid email&response_type=token