Cette section explique comment configurer l’environnement de test de bout en bout pour l’application de ressource. En configurant votre tenant Auth0 comme serveur d’autorisation de l’application de ressource, votre application SaaS peut commencer à accepter les requêtes ID-JAG entrantes sans nécessiter de modifications de code. Cela permet à votre API SaaS de générer des jetons d’accès en réponse à ces requêtes, ce qui permet aux agents d’IA et à d’autres applications de consommer votre API en toute transparence.Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

Ce guide suppose que vous utilisez Okta comme fournisseur d’identité (IdP) d’entreprise et que vous avez un accès administratif à un tenant Okta que vous pouvez utiliser pour les tests. Si ce n’est pas le cas, consultez Créer et configurer votre tenant Okta.

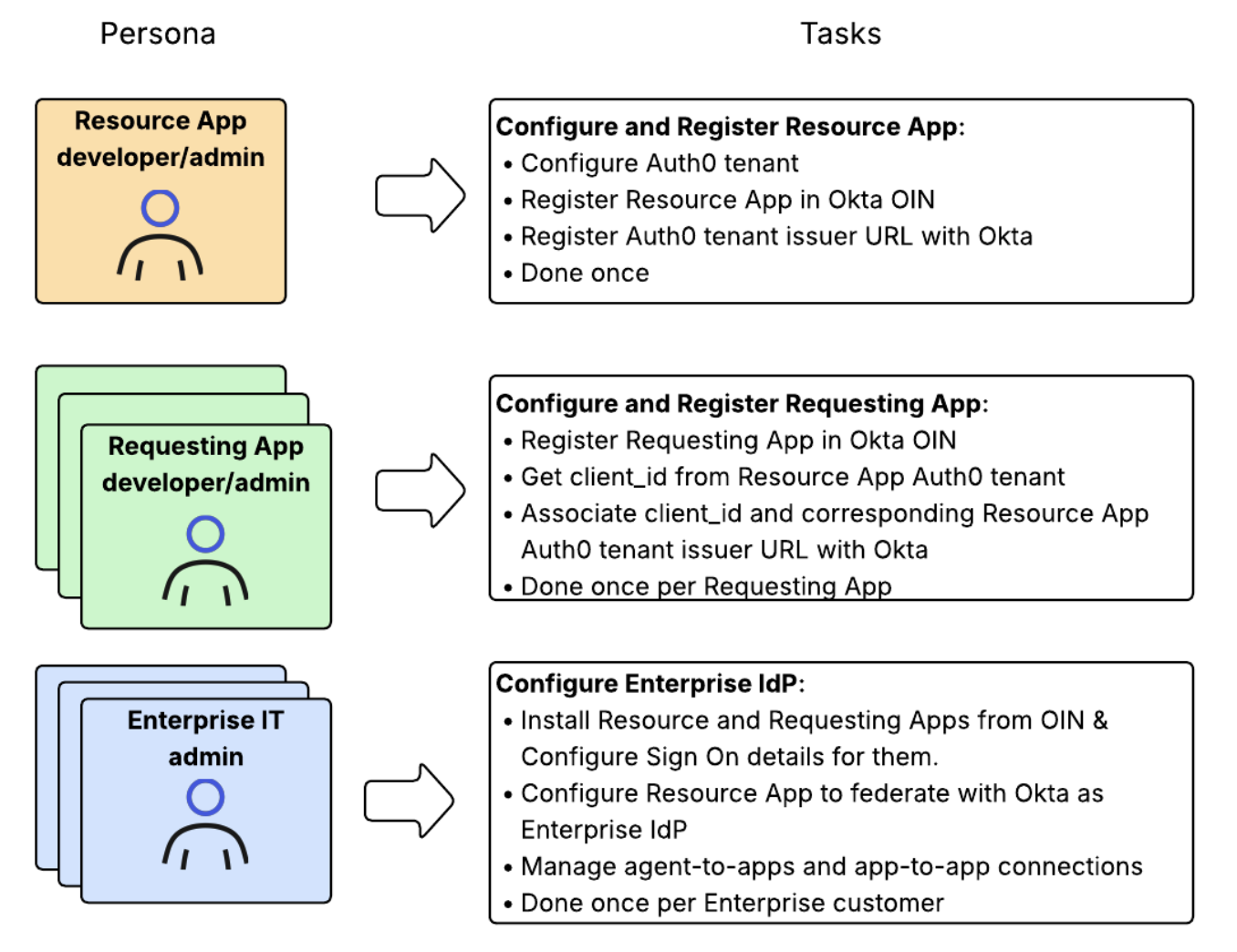

- Configurez et enregistrez votre application de ressource : Cela inclut la configuration de votre tenant Auth0 et l’enregistrement de votre application SaaS comme application de ressource auprès d’Okta. Pour en savoir plus, consultez Configuration de l’application de ressource.

- Configurez l’application demandeuse pour tester de bout en bout : Cela inclut l’enregistrement d’une application demandeuse de test dans votre tenant Auth0 et la mise à jour d’Okta pour la lier à votre application de ressource. Pour en savoir plus, consultez Configuration de l’application demandeuse.

- Configurez la façon dont votre tenant Auth0 se fédère avec l’IdP d’entreprise de votre client : Dans notre environnement de test, l’IdP d’entreprise sera votre tenant Okta de test, représentant l’un de vos clients d’entreprise. Pour en savoir plus, consultez Fédération avec l’IdP d’entreprise et configuration de l’organisation.

- Gérez Cross App Access dans Okta : Configurez les connexions agent-vers-application et application-vers-application dans la console d’administration Okta. Pour en savoir plus, consultez Gérer Cross App Access dans Okta.

Créer et configurer votre locataire Okta

- Sur le site Web Okta Developer, inscrivez-vous à un forfait Okta Integrator Free. Une fois votre inscription terminée, vous devriez être redirigé vers votre nouveau locataire Okta.

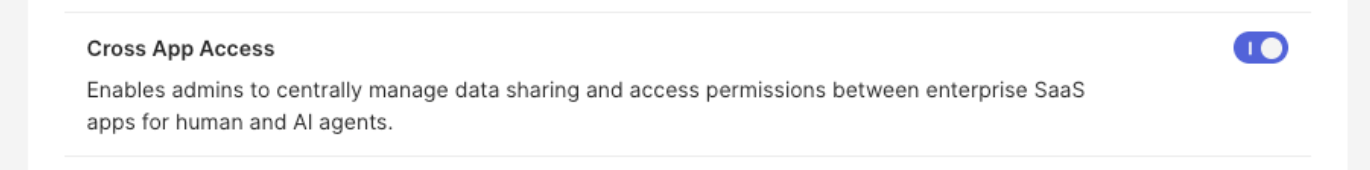

- Dans la console d’administration Okta, accédez à Settings > Features. Sous Early access features, activez Cross App Access.

Configuration de l’application de ressource

- Créer l’API dans Auth0

- Créer l’application de ressource dans Auth0

- Enregistrer l’application de ressource dans Okta

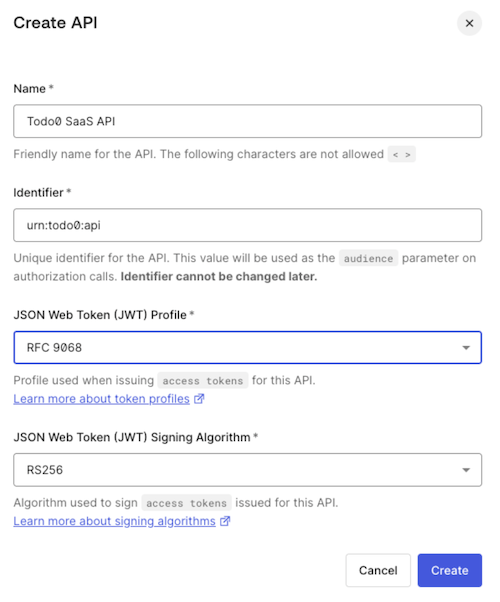

Créer l’API dans Auth0

Si vous avez déjà créé une API personnalisée dans votre tenant Auth0, vous pouvez ignorer cette section.

Créer l’application de ressource dans Auth0

Si votre tenant Auth0 a déjà une ou plusieurs applications prêtes à se connecter à votre application SaaS, vous pouvez ignorer cette section.

Enregistrer l’application de ressource dans Okta

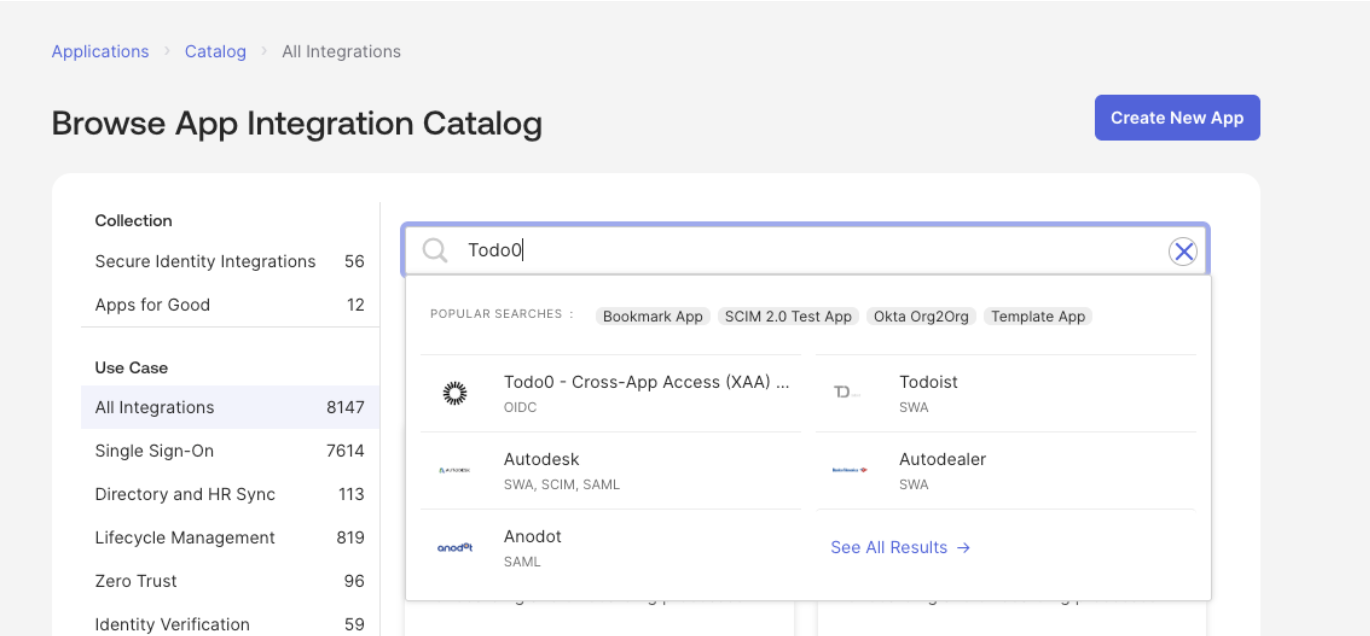

- Pour une configuration de test rapide, nous recommandons d’utiliser l’application Todo0, qui est déjà enregistrée dans l’OIN. Dans la console d’administration Okta, accédez à Applications > Applications > Browse App Catalog et recherchez

Todo0. Sélectionnez‑la et ajoutez l’intégration.

- Vous pouvez aussi demander l’enregistrement d’une nouvelle application dans l’OIN à partir de votre tenant Okta. Pour en savoir plus, consultez Submission process for SSO and SCIM integrations. Pour accélérer le processus d’enregistrement, communiquez avec votre représentant Auth0 ou Okta.

Dans un environnement de production, vos clients d’entreprise installeront votre application SaaS à partir du catalogue OIN lors de la configuration de leur IdP.

Configuration de l’application demandeuse

Dans un environnement de production, vous configurez chaque application demandeuse une seule fois pour permettre sa connexion avec votre application ressource.

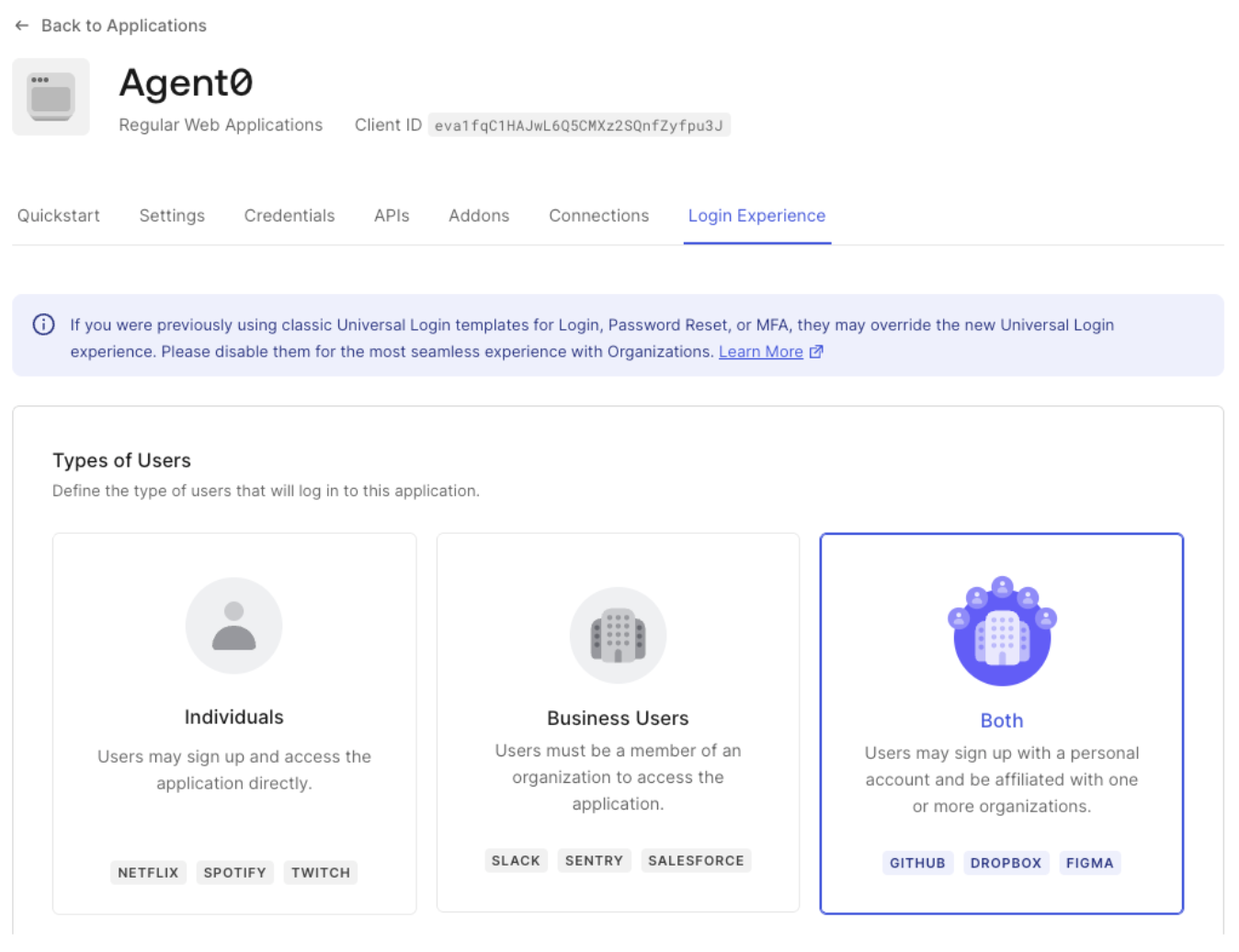

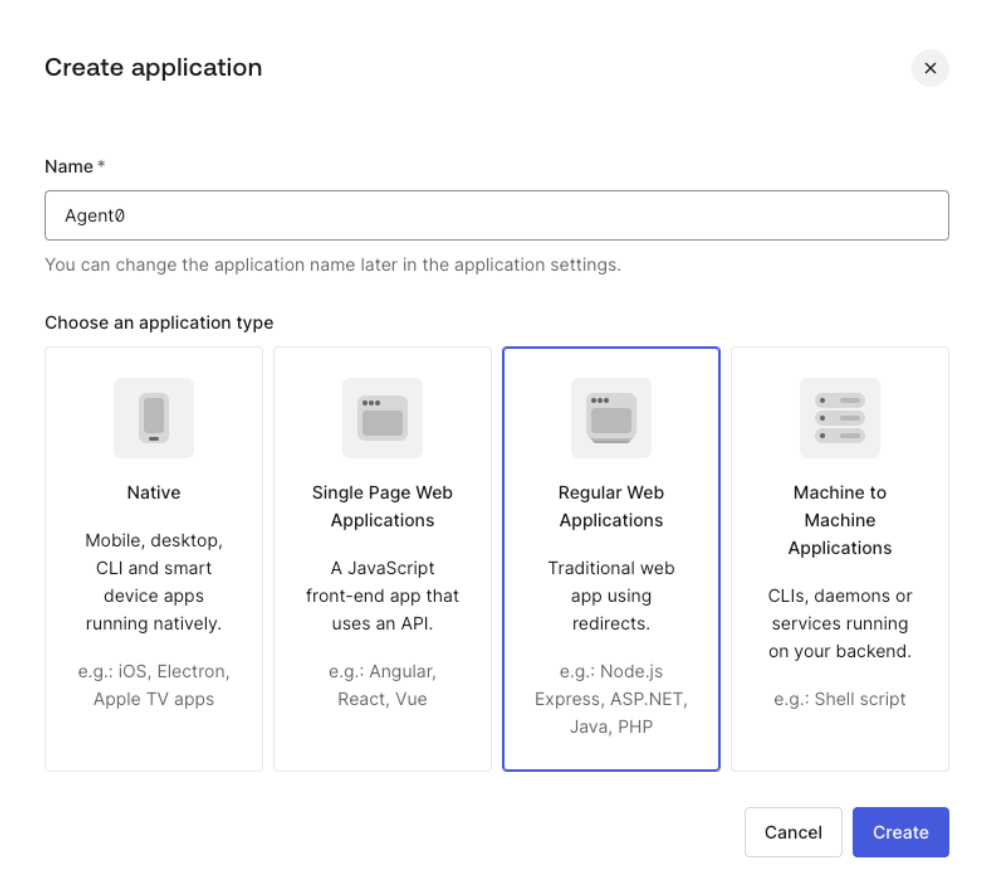

Créer l’application demandeuse dans Auth0

- Accédez à Applications > Applications et sélectionnez Create Application.

- Saisissez un nom et sélectionnez Regular Web Application.

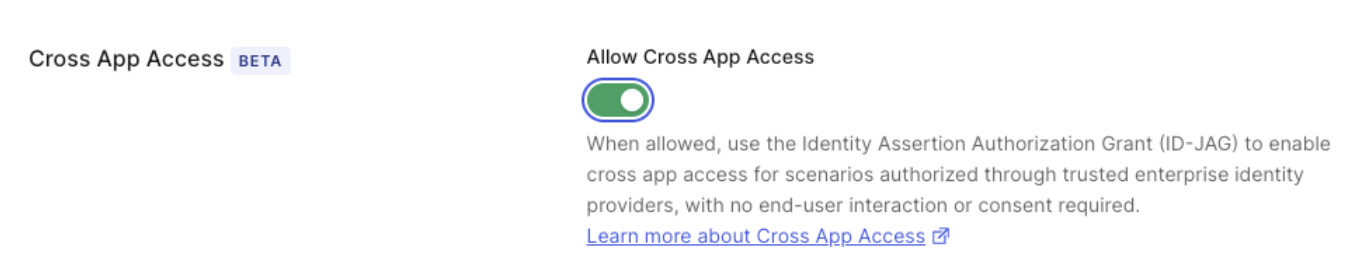

- Une fois que vous avez créé l’application, faites défiler jusqu’à Settings et activez l’interrupteur Cross App Access.

client_id de l’application et l’URL de l’émetteur (issuer URL) de votre tenant Auth0. Cela permet d’établir la connexion entre l’application demandeuse, identifiée par le client_id, et l’application de ressources (Resource App), identifiée par l’URL de l’émetteur. Pour en savoir plus, consultez Tester le flux XAA de bout en bout.

Enregistrer l’application demandeuse dans Okta

Dans un environnement de production, le développeur de l’application demandeuse enregistre celle-ci dans l’Okta Integration Network (OIN). Les clients d’entreprise installeront l’application demandeuse à partir du catalogue OIN lors de la configuration de leur IdP.

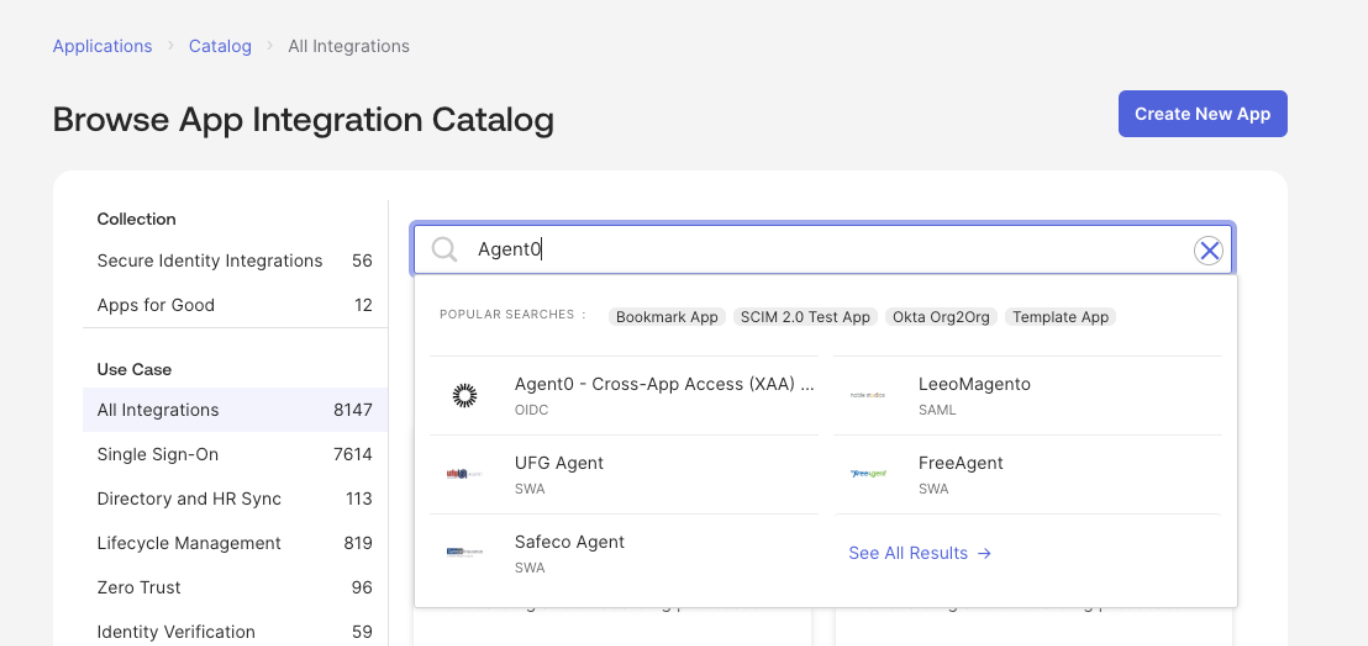

- Pour une configuration de test rapide, nous recommandons d’utiliser l’application Agent0, qui est déjà enregistrée dans l’OIN. Dans la console d’administration Okta, accédez à Applications > Applications > Browse App Catalog et recherchez

Agent0. Sélectionnez-la, puis ajoutez l’intégration.

- Vous pouvez aussi demander l’enregistrement d’une nouvelle application dans l’OIN. Pour en savoir plus, consultez la page Submission process for SSO and SCIM integrations. Pour accélérer le processus d’enregistrement, communiquez avec votre représentant Auth0 ou Okta.

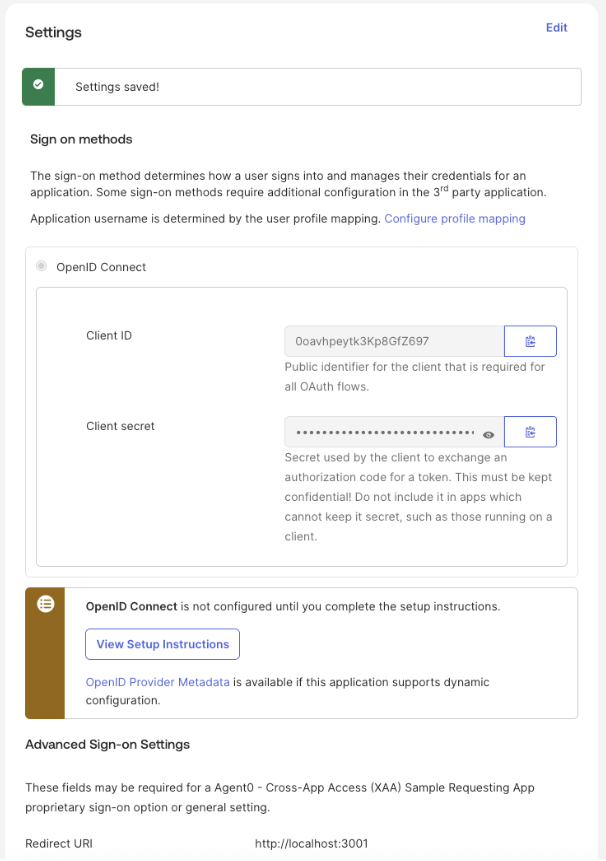

- Accédez à Applications > Applications et sélectionnez l’application (par exemple Agent0).

- Sous Sign On, sélectionnez Edit et ajoutez l’URL de rappel (callback URL) de l’application demandeuse dans le champ Redirect URI. Ajustez la valeur du Redirect URI selon l’application de test que vous voulez utiliser. Pour en savoir plus, consultez Test the end-to-end XAA flow.

- Sélectionnez Save.

- Accédez à Applications et sélectionnez l’application (par exemple Agent0).

- Sélectionnez Assign > Assign to People et sélectionnez votre utilisateur de test.

- Sélectionnez Save.

Fédérer avec l’IdP d’entreprise et la configuration d’Organisation

Dans un environnement de production, vous configurez chacun de vos clients d’entreprise une seule fois pour le fédérer avec votre tenant Auth0. Auth0 ajoutera la prise en charge du SSO en libre-service dans des versions ultérieures, ce qui vous permettra de déléguer la configuration XAA à vos clients d’entreprise dans le cadre de la mise en place du SSO.

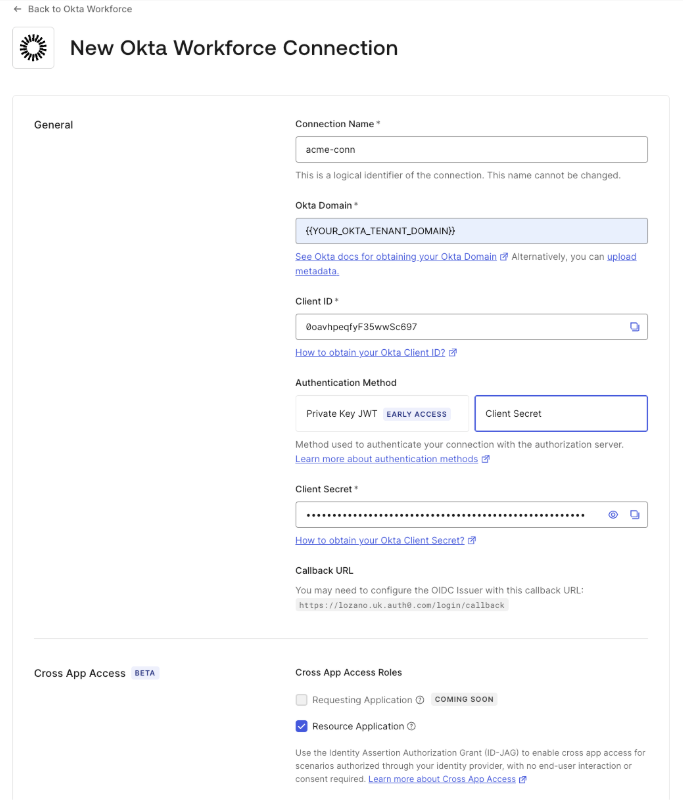

Configurer une connexion Okta Workforce Enterprise

client_id et le client_secret de votre Resource App pour créer une connexion Okta Workforce Enterprise dans votre tenant Auth0.

Lors de la création de la connexion Okta Workforce Enterprise, activez le rôle Cross App Access - Resource Application. Cela permet à votre Resource App d’accepter des ID-JAG émis par l’IdP d’entreprise associé à cette connexion, dans ce cas, votre tenant Okta.

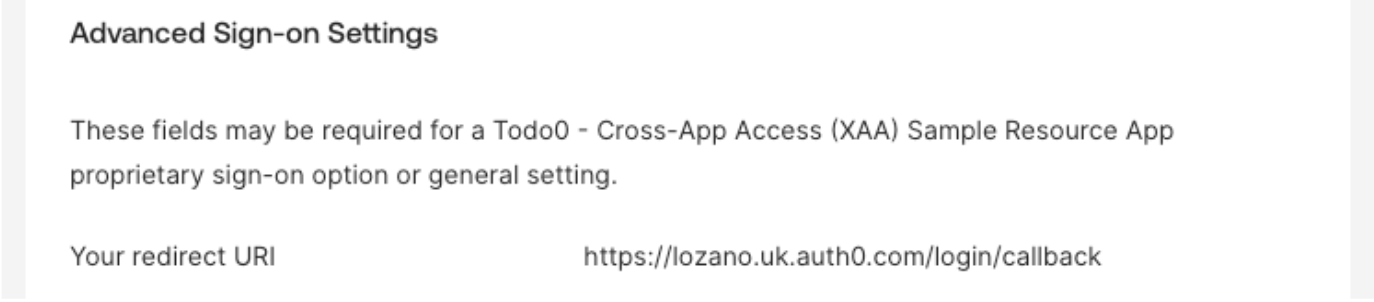

- Accédez à Applications > Applications et sélectionnez l’application (par exemple Todo0).

- Sous les paramètres Sign On, sélectionnez Edit et ajoutez l’URL de rappel dans le champ Redirect URI.

- Sélectionnez Save.

- Accédez à Applications et sélectionnez l’application (par exemple Agent0).

- Sélectionnez Assign > Assign to People et sélectionnez votre utilisateur de test.

- Sélectionnez Save.

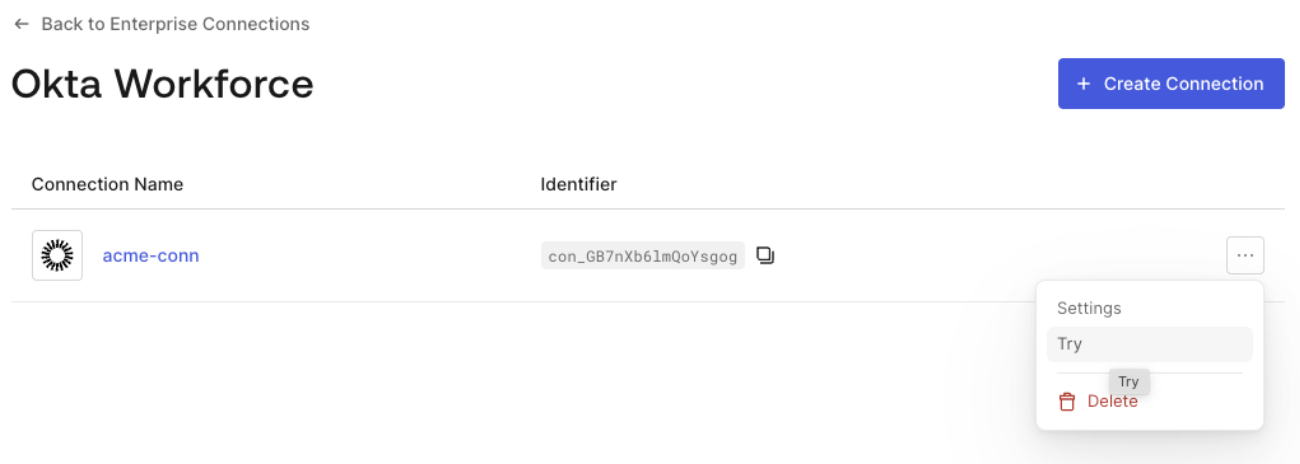

- Accédez à Authentication > Enterprise > Okta Workforce :

- Ouvrez la connexion Okta Workforce Enterprise que vous avez créée et sélectionnez l’onglet Applications. Ensuite, activez la Requesting App que vous avez créée pour la connexion.

- Revenez à la liste des connexions Okta Workforce. Sélectionnez les trois points à droite de votre connexion et sélectionnez Try. Vous serez redirigé pour vous authentifier dans votre tenant Okta afin de terminer la connexion avec votre utilisateur de test.

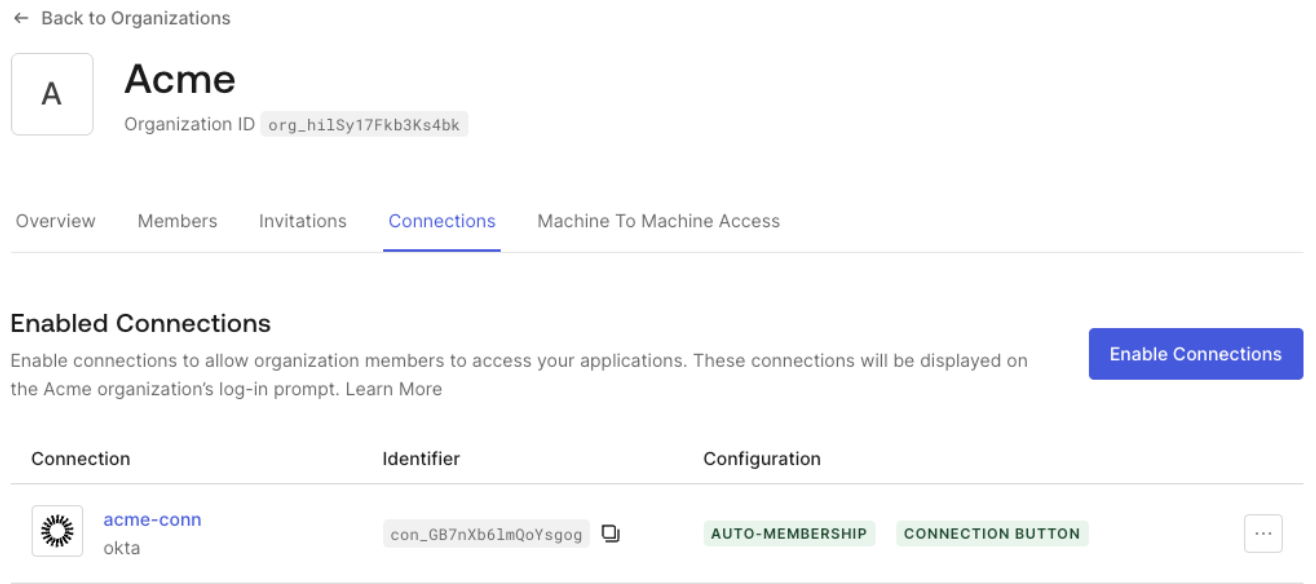

Configurer une Organisation

org_id correspondant si l’utilisateur cible est membre de l’Organisation.