L’Okta Integration Network (OIN) est un catalogue d’applications SaaS pour lesquelles Okta offre une expérience de configuration express afin d’activer l’authentification unique avec OpenID Connect, le provisioning automatisé des utilisateurs avec SCIM et la déconnexion universelle. Les administrateurs Okta utilisent la console d’administration d’Okta pour configurer ces intégrations dans leur tenant Okta :Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

- Réduit le temps nécessaire pour configurer une instance d’application en automatisant l’échange d’informations de configuration entre Okta et Auth0.

- Utilise les flux de consentement OAuth 2.0 pour le partage sécurisé et autorisé de données de configuration sensibles, ce qui réduit les erreurs potentielles liées aux identifiants et aux paramètres de configuration.

- Simplifie et normalise le processus de déploiement des intégrations. Le flux de travail automatisé permet des déploiements cohérents et reproductibles des intégrations d’applications pour plusieurs clients ou environnements, soutenant un écosystème d’applications évolutif avec moins de risques d’erreurs humaines.

- Élimine la complexité de la configuration manuelle, permettant aux administrateurs des clients Okta d’ajouter rapidement des instances d’intégrations OIN compatibles avec Auth0.

Fonctionnement

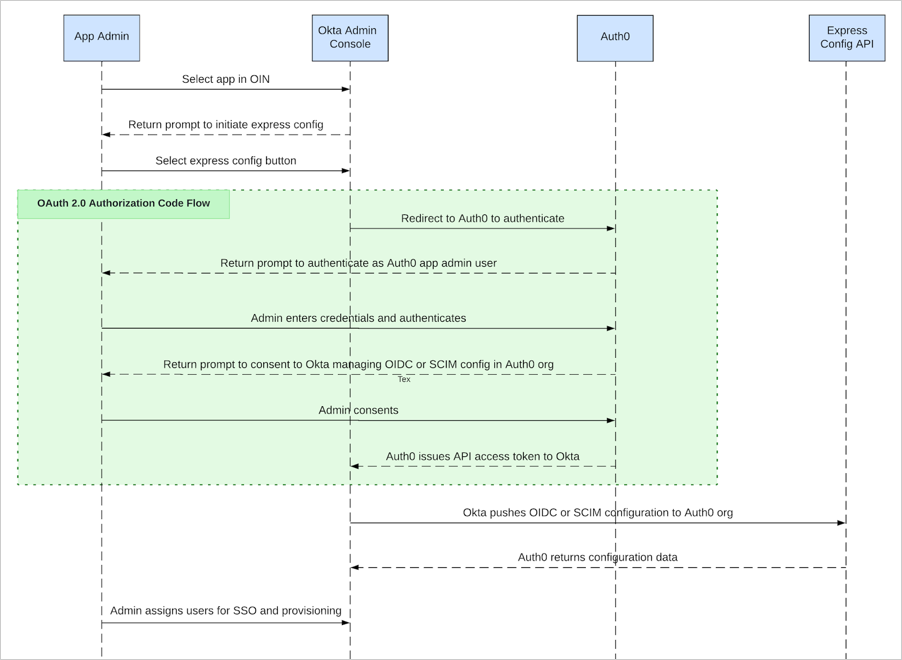

- Un administrateur Okta se connecte au portail Okta et sélectionne dans l’OIN l’application prenant en charge Express Configuration.

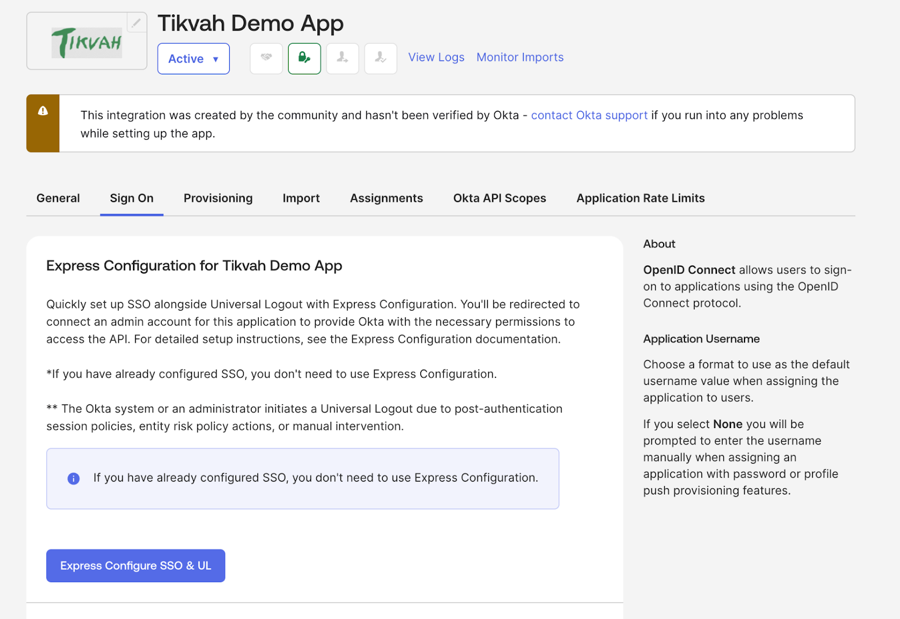

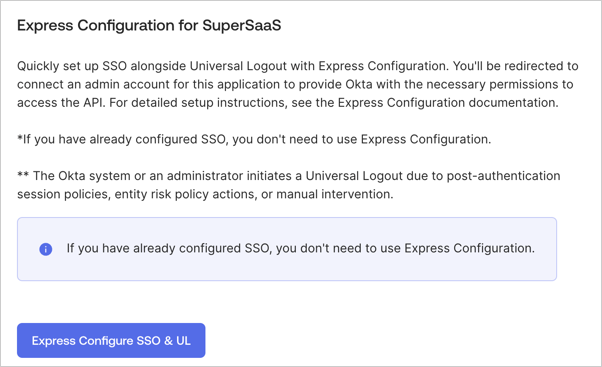

- L’administrateur Okta accède à la section Sign On et sélectionne Express Configure SSO & UL. Il est alors redirigé vers un écran Auth0 Universal Login.

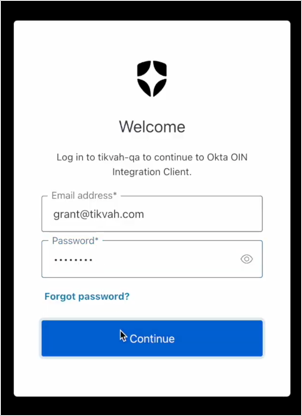

- L’administrateur Okta saisit les informations d’identification d’un utilisateur de l’application autorisé à effectuer Express Configuration. Dans Auth0, il s’agit d’un utilisateur qui est membre d’une organisation et autorisé à effectuer Express Configuration à l’aide d’un rôle organisationnel ou d’une autre méthode d’autorisation.

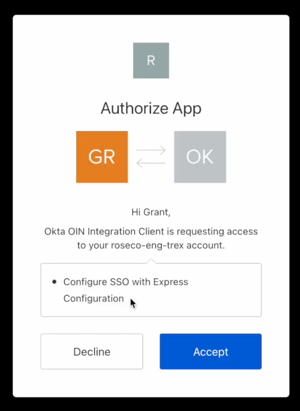

- Après l’authentification, Auth0 demande le consentement de l’administrateur Okta.

- Une fois le consentement accordé, Okta utilise l’API Express Configuration pour configurer automatiquement une connexion Okta au sein de l’organisation Auth0 à laquelle appartient l’administrateur Okta.

- L’administrateur Okta peut ensuite attribuer des utilisateurs à l’instance d’application et constater immédiatement le bon fonctionnement de l’authentification unique (SSO).

- Lorsque SCIM est activé, les administrateurs Okta peuvent le configurer en accédant à la section Provisioning des détails de l’application et en sélectionnant Express Configure SCIM.

- Lorsque la déconnexion universelle (Universal Logout) est activée, elle est automatiquement configurée dans le cadre de l’intégration OpenID Connect.

Conditions préalables

- Une organisation Okta Integrator Free Plan, avec accès soit au rôle Super Admin, soit aux rôles App Admin et Org Admin.

- Un abonnement Auth0 qui permet d’utiliser le type de connexion Okta et la fonctionnalité Organizations pour autant de clients que nécessaire.

- Une application SaaS intégrée à Auth0 au moyen d’une architecture multi‑organisation.

- Cela inclut l’enregistrement de votre application en tant que Regular Web Application ou Single-Page Application dans Auth0, et la possibilité pour chacun de vos clients de se connecter à cette application à l’aide de son propre fournisseur d’identité distinct.

- Une Auth0 Organization est ou peut être déployée pour chaque client utilisant Express Configuration. Les organisations et les rôles organisationnels servent à autoriser certains utilisateurs à effectuer Express Configuration et à créer des connexions Okta uniquement au sein des organisations auxquelles ils appartiennent.

- Dans votre tenant Auth0, le paramètre de tenant Enable Application Connections doit être désactivé.

Conseil : Pour consulter un exemple d’application qui implémente une architecture multi‑tenant incluant Auth0 Organizations et des rôles organisationnels, consultez l’application de référence SaaStart.

Configurer votre application pour Express Configuration

- Une Application enregistrée avec un Initiate Login URI Template

- Un profil de connexion

- Un profil d’attributs utilisateur

- Les paramètres de connexion de l’organisation

- Les paramètres de connexion et de consentement de l’administrateur

Enregistrer une application avec le modèle d’URI de démarrage de connexion

- Enregistrez votre application comme Regular Web Application ou Single-Page Application dans Auth0 Dashboard.

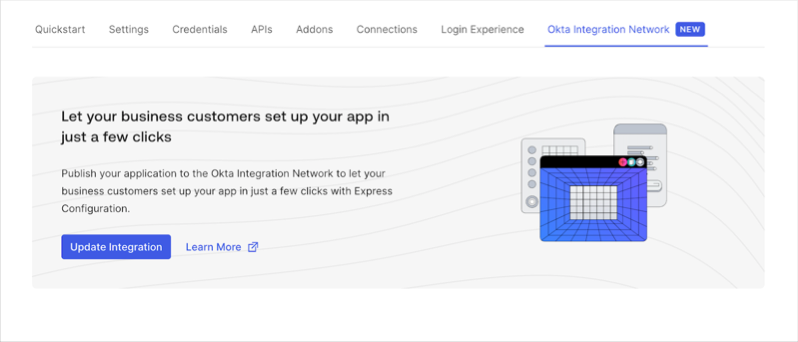

- Une fois l’application enregistrée, sélectionnez celle que vous avez créée et accédez à l’onglet Okta Integration Network pour lancer l’assistant de configuration Express Configuration.

- Sélectionnez Get Started.

- Passez en revue les conditions préalables et sélectionnez Continue.

- Enregistrez un Initiate Login URI Template. Ce modèle implémente un point de terminaison dans votre application afin de rediriger automatiquement les utilisateurs finaux vers le point de terminaison

/authorized’Auth0 pour l’authentification. Pour voir un exemple de point de terminaison de connexion, consultez la route/logindans le Démarrage rapide Express SDK.- Une fois qu’Express Configuration est lancée pour une instance d’application, Okta utilise le Initiate Login URI Template pour ouvrir l’application à partir du tableau de bord de l’utilisateur final.

- (Facultatif) Définissez

organization_name,organization_id,etconnection_namepour le point de terminaison/authorized’Auth0 afin d’identifier l’organisation ou la connexion à utiliser. Okta remplace dynamiquement ces variables lorsque l’URL est lancée à partir du tableau de bord de l’utilisateur final. Exemple :https://{organization_name}.your-app.com?connection={connection_name}.

https://your-app.com/login https://your-app.com/login?connection={connection_name} https://{organization_name}.your-app.com?connection={connection_name} Profil de connexion

- Options concernant la façon dont le nom de la connexion doit être créé dans Auth0

- Options pour utiliser SCIM et/ou Universal Logout avec la connexion (recommandé)

- Options pour permettre aux utilisateurs finaux de la connexion de devenir automatiquement membres de l’organisation de l’administrateur ayant donné son consentement

- Options pour le paramètre Afficher comme bouton pour la connexion sur la page Universal Login d’Auth0

Si vous n’avez pas configuré de Profil de connexion, Auth0 fournit un Profil de connexion par défaut avec des paramètres courants et recommandés déjà appliqués pour les connexions configurées avec Express.

Profil d’attributs utilisateur

Si vous n’avez pas de Profil d’attributs utilisateur configuré, Auth0 fournit un Profil d’attributs utilisateur par défaut avec des mappages courants et recommandés pour tous les protocoles, y compris OpenID Connect et SCIM, qui sont utilisés par le type de connexion Okta.

Paramètres de connexion d’organisation

- Si votre Application utilise actuellement une expérience de connexion de type Identifier-First et la détection du domaine d’authentification (home realm discovery) avec vos Applications, consultez la section Enabling Home Realm Discovery pour savoir comment activer la détection du domaine d’authentification.

- Si vous souhaitez activer plusieurs Applications dans

enabled_clientspour qu’elles soient utilisées avec vos Connexions Express Configuration, consultez Enabling Multiple Auth0 Applications Under a Single Integration.

enabled_clients requis sur la Connexion.

Paramètres de consentement et de connexion de l’administrateur

- Accédez à Auth0 Dashboard > Applications.

- Choisissez l’application que vous voulez publier dans l’OIN.

- Sélectionnez Okta Integration Network.

- Vérifiez que vous avez les prérequis nécessaires et sélectionnez Continue.

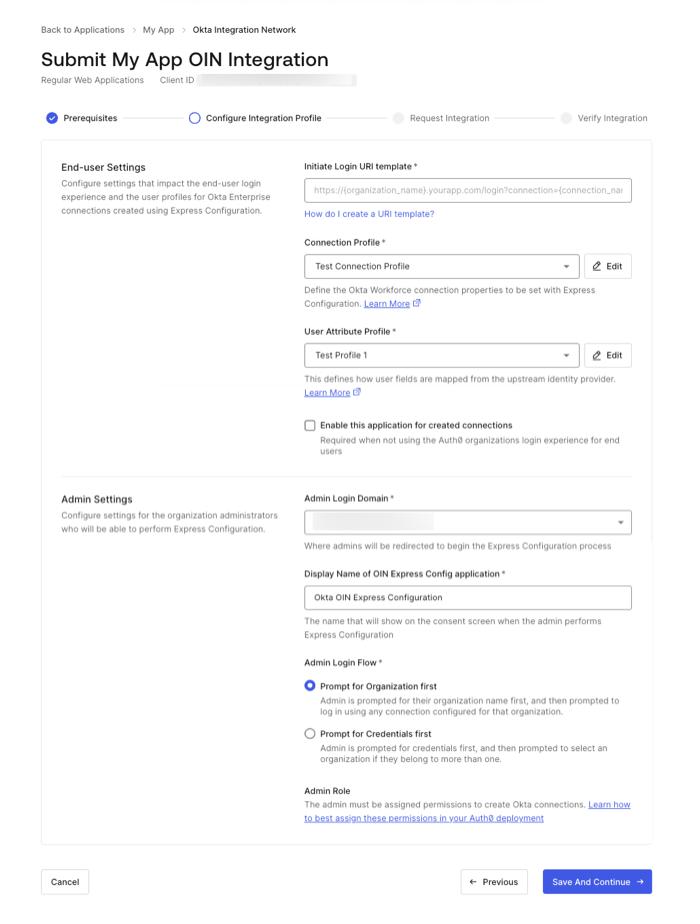

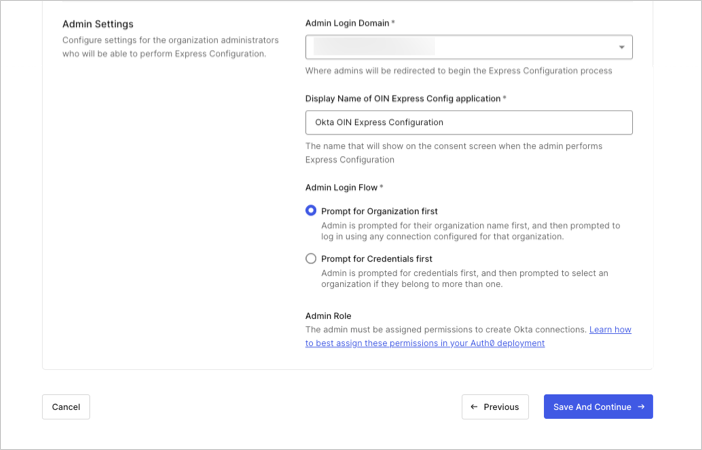

- Dans la section Configure Integration Profile, configurez les options dans Admin Settings.

- Admin Login Domain : domaine du tenant Auth0 vers lequel Okta redirige dans le cadre du flux de consentement dans un navigateur Web. Utilisez le nom de domaine personnalisé si vous en avez un configuré dans Auth0. Pour en savoir plus, consultez Custom Domains.

- Display Name of the OIN Express Configuration Application : nom de l’application client OIN affiché dans la boîte de dialogue de consentement.

-

Admin Login Flow : définit le flux de connexion d’organisation pour l’application client OIN et est utilisé lorsqu’un administrateur Okta exécute la configuration Express à partir de la console Okta. Sélectionnez parmi :

- Prompt for Organization : on demande d’abord aux administrateurs de sélectionner leur organisation, puis on leur présente l’expérience de connexion pour leur organisation Auth0. Les administrateurs peuvent ouvrir une session à l’aide d’une connexion préexistante configurée dans cette organisation.

- Prompt for Credentials : on demande d’abord aux administrateurs de fournir leurs informations de connexion. Quand cette option est sélectionnée, un bouton apparaît et vous permet de sélectionner les connexions qui contiennent les utilisateurs administrateurs. Il peut s’agir d’une connexion à une base de données partagée, d’une connexion de courriel d’Authentification sans mot de passe, ou d’une autre connexion qui peut être associée à toutes les organisations Auth0.

- Admin Role : Pour effectuer la configuration Express, l’administrateur doit se voir attribuer les autorisations appropriées. Lisez Assign express configuration permissions to users pour obtenir des instructions sur la façon d’autoriser les administrateurs de la manière qui a le plus de sens pour votre déploiement Auth0 actuel.

Pour offrir la meilleure expérience de consentement possible, définissez le paramètre

use_scope_descriptions_for_consent de votre tenant à true, comme décrit dans Customize Consent Prompts. Vous aurez la possibilité de voir votre invite de consentement plus tard, lorsque vous testerez et vérifierez votre intégration.Attribuer des autorisations aux utilisateurs

- Un utilisateur dans une connexion de base de données dédiée qui a été créée exclusivement pour une seule organisation

- Un utilisateur dans une connexion de base de données partagée qui est membre d’une ou de plusieurs organisations

- Un utilisateur avec une connexion de courriel sans mot de passe qui est membre d’une ou de plusieurs organisations

- Un utilisateur dans une connexion sociale ou d’entreprise existante qui est membre d’une ou de plusieurs organisations

| Méthode | Recommandé pour… |

|---|---|

| Attribuer des autorisations de configuration Express à un rôle utilisateur existant | Clients possédant un rôle d’utilisateur d’application existant dans leur tenant Auth0. |

| Attribuer un nouveau rôle aux utilisateurs d’application qui ont besoin d’autorisations de configuration Express, comme illustré dans l’application de référence SaaStart. | Clients qui souhaitent utiliser la fonctionnalité de rôle d’Auth0 pour accorder des autorisations de configuration Express à des utilisateurs individuels. Cela peut être fait avec Auth0 Dashboard ou la Management API. |

| Utiliser une Action Post-Login pour attribuer dynamiquement des autorisations en utilisant le contrôle d’accès basé sur les attributs | Clients qui n’utilisent pas actuellement la fonctionnalité de rôle d’Auth0 et qui préfèrent utiliser une Action Post-Login pour attribuer dynamiquement des autorisations en fonction des attributs de l’utilisateur, plutôt que d’utiliser Auth0 Dashboard ou d’effectuer des appels à la Management API pour attribuer des rôles. |

Attribuer des permissions à un rôle d’utilisateur d’application existant

| Nom de la permission | Identifiant de l’API (serveur de ressources) |

|---|---|

express_configure:sso | urn:auth0:express-configure |

express_configure:scim | urn:auth0:express-configure |

Attribuer un nouveau rôle aux utilisateurs de l’application

Créer un rôle

Attribuer des permissions au rôle

express_configuration:sso et express_configuration:scim au rôle spécifié. Remplacez $ROLE_ID par l’ID du rôle auquel vous souhaitez accorder les permissions.

Lorsque vous utilisez cette méthode, vous devrez mettre à jour votre processus d’intégration des clients afin d’attribuer ce rôle à tous les nouveaux utilisateurs de l’organisation qui ont besoin des permissions Express Configuration.

Attribuer des permissions en fonction des attributs des utilisateurs à l’aide d’une Action post-login

L’exemple suivant utilise une Action post-login pour attribuer des permissions en fonction de la valeur d’un attribut utilisateur personnalisé existant,

user.app_metadata.is_admin.

Activer la détection du domaine d’origine (home realm discovery)

Avant d’exécuter Express Configuration, vous devez recueillir et vérifier les adresses de courriel des clients dans le cadre du processus d’intégration client afin d’activer la HRD.

- Un ou plusieurs domaines de courriel peuvent être stockés dans les métadonnées d’organisation sur l’Organisation Auth0 du client.

- Votre Action post-connexion peut effectuer un appel d’API pour récupérer les domaines vérifiés à partir de tout système de votre environnement qui les stocke.

Dans cet exemple, les domaines vérifiés sont stockés dans les métadonnées de connexion de l’Organisation Auth0, ce qui exige une chaîne à valeurs séparées par des virgules contenant un ou plusieurs domaines de courriel, stockée dans les métadonnées de l’organisation sous une clé nommée

domains.

Valeurs d’exemple : test.com,test2.com

Dans cet exemple, l’Action Post-Login effectue un appel à une API pour récupérer les domaines vérifiés à partir d’un système de stockage de votre environnement.

Maintenir la correspondance des comptes d’admin entre les connexions

- Utilisez l’option Prompt for Organization dans le flux de connexion et de consentement d’admin.

- Activez les autorisations Express Configuration pour le nouveau compte Okta qui contient l’adresse de courriel vérifiée correspondante après son approvisionnement.

- Si vous utilisez les Organisations Auth0 uniquement pour le flux de consentement d’admin d’Express Configuration et non pour l’expérience de votre application, vous pouvez résoudre le problème en désactivant la propriété

enable_organizationdécrite dans Configurer les propriétés de l’Application SaaS. - Ce n’est pas un problème si l’identifiant de l’utilisateur admin n’est pas une adresse de courriel, par exemple un nom d’utilisateur dans une connexion de base de données.

Activer plusieurs applications sous une même intégration

linked_clients sur votre application web enregistrée.

Pour modifier ce paramètre, utilisez l’Auth0 Management API pour récupérer votre application web enregistrée. Remplacez {yourAppId} par l’ID client de votre application enregistrée et {yourAccessToken} par un jeton d’accès à l’Auth0 Management API v2. Pour savoir comment obtenir un jeton d’accès à utiliser avec l’Auth0 Management API, consultez Management API Access Tokens.

express_configuration de la réponse, ajoutez un tableau d’ID d’applications supplémentaires à une propriété linked_clients, puis mettez à jour votre application Web enregistrée :

enabled_clients de la connexion Okta.

Publier votre intégration dans l’OIN

- Inscrivez votre application dans l’OIN 2. Demandez une intégration de type Express Configuration 3. Configurez votre clé publique OIN 4. Testez et validez votre intégration Express Configuration 5. Finalisez votre soumission à l’OIN

Enregistrer votre application dans l’OIN

- Une instance de votre application web compatible avec Auth0 à utiliser pour les tests

- Une organisation Okta Integrator Free Plan, avec accès soit au rôle Super Admin, soit aux rôles App et Org Admin

- Votre organisation Okta Integrator Free Plan doit être configurée comme connexion Okta dans votre tenant Auth0 et activée pour être utilisée avec votre application web compatible avec Auth0 afin de pouvoir effectuer les tests de base

- Le navigateur Google Chrome avec l’extension Okta Browser Plugin installée (consultez les exigences de l’assistant OIN)

- Connectez-vous à votre organisation Okta Integrator Free Plan avec le compte utilisateur que vous avez utilisé pour vous inscrire, ou avec un compte auquel le rôle

SUPER_ADMINou les rôles d’administrationAPP_ADMINetORG_ADMINdans Okta ont été attribués. - Accédez à Applications > Your OIN Integrations dans la console d’administration.

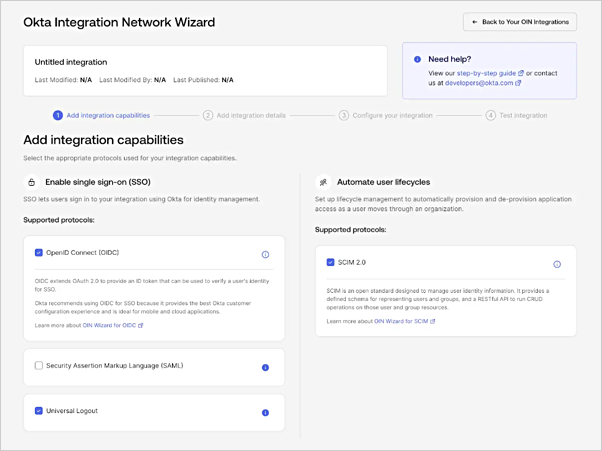

- S’il s’agit d’une nouvelle application, sélectionnez Build new OIN integration. Sinon, sélectionnez votre intégration OIN existante. L’assistant OIN s’affiche :

- Sous Add integration capabilities, sélectionnez OpenID Connect (OIDC) comme protocole SSO.

- Vous pouvez éventuellement sélectionner Universal Logout et SCIM 2.0, qui sont tous deux fortement recommandés pour toutes les intégrations Okta et pris en charge avec Express Configuration.

- Sélectionnez Configure your integration.

- Remplissez la section OIN Catalog Properties comme vous le souhaitez. À titre de référence, consultez OIN Catalog Properties.

-

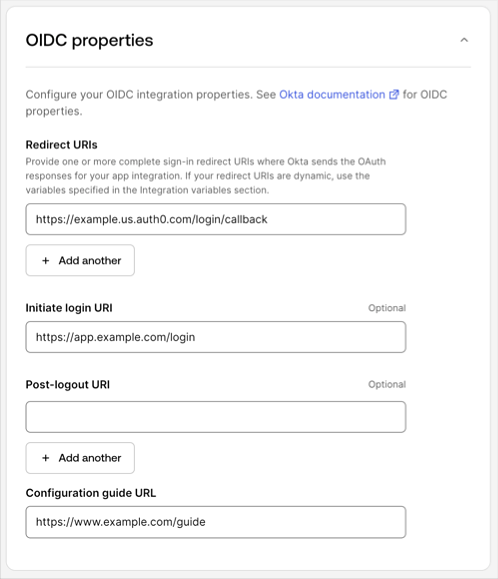

Sous OIDC Properties, configurez les champs suivants :

A. Le champ Redirect URIs doit contenir l’URI de rappel (callback) pour votre tenant Auth0. Cela peut utiliser le Domaine personnalisé de votre tenant ou votre Domaine

auth0.com.

Exemple :https://tenant.auth0.com/login/callbackB. (Facultatif) Définissez Initiate Login URI avec la même valeur que celle que vous avez configurée pour votre Application dans Auth0, comme décrit dans l’Application Auth0 et l’URI d’initiation de connexion. Okta utilisera cette URL pour lancer votre application à partir du tableau de bord de l’utilisateur final.

Exemple :https://{organization_name}.your-app.com?connection={connection_name}C. (Facultatif) Définissez Post-Logout URL sur les URI de redirection après déconnexion pour votre application. Il s’agit de l’emplacement où vous souhaitez envoyer votre utilisateur final après sa déconnexion de votre application. Vous pouvez utiliser des variables d’intégration si votre URI de déconnexion varie selon le tenant. D. Définissez Configuration guide URL pour pointer vers vos instructions destinées aux clients expliquant comment configurer le SSO entre Okta et votre application avec Express Configuration. Pour en savoir plus, consultez Customer configuration document guidelines.

-

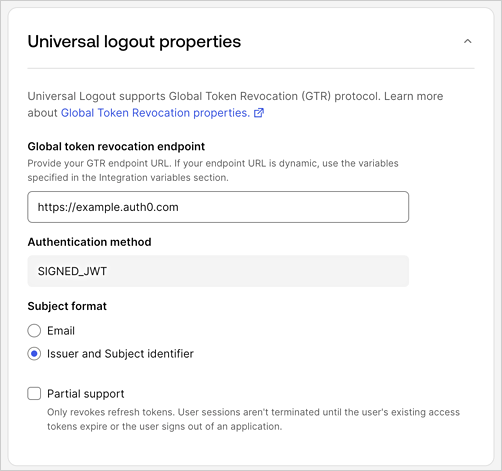

Si Universal Logout est sélectionné, configurez les champs suivants sous Universal logout properties :

A. Définissez l’endpoint Global token revocation sur le nom de votre tenant Auth0. Cette valeur sera remplacée dynamiquement lorsque Express Configuration s’exécutera.

B. Sous Subject format, sélectionnez issuer et Subject identifier.

C. Cochez Partial support si vous n’utilisez pas la déconnexion OIDC back-channel entre Auth0 et votre application, mais que votre application utilise des Jetons d’actualisation.

-

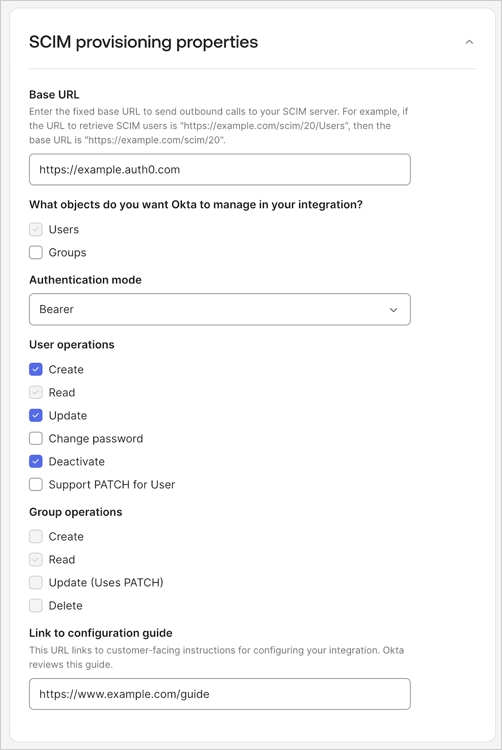

Si SCIM 2.0 est sélectionné, configurez les champs suivants sous SCIM provisioning properties :

A. Définissez Base URL sur le nom de votre tenant Auth0. Cette valeur sera remplacée dynamiquement lorsque Express Configuration s’exécutera.

B. Sous User Operations, sélectionnez Create, Update et Deactivate.

C. Définissez le lien vers vos instructions destinées aux clients expliquant comment configurer le SSO entre Okta et votre application avec Express Configuration. Consultez Customer configuration document guidelines.

- Sélectionnez Get started with testing.

- Passez à la section Request an express configuration integration.

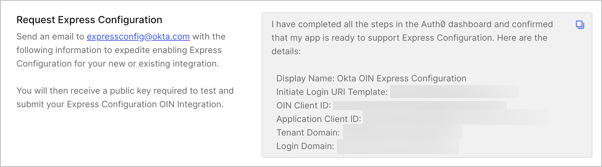

Demander une intégration Express Configuration

expressconfig@okta.com avec des renseignements copiés à la fois du portail Okta et du portail Auth0.

Pour demander une intégration Express Configuration :

- Ouvrez l’application de courriel de votre choix et rédigez un nouveau courriel.

- Ajoutez le destinataire : expressconfig@okta.com.

- Ajoutez comme objet : Express configuration integration request.

- Accédez à la section Auth0 Dashboard > Applications > Okta Integration Network > Request Integration dans Auth0 Dashboard et copiez les renseignements suivants dans le corps du courriel.

- Ajoutez le nom de votre organisation Okta Free Integrator, p. ex. :

trial-7513274, ainsi que le nom d’affichage de votre intégration OIN dans Okta dans le courriel. - Envoyez le courriel.

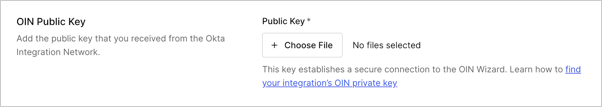

Configurez votre clé publique OIN

Tester et vérifier votre intégration

- Créez une Auth0 Organization et un compte avec nom d’utilisateur et mot de passe que vous pouvez partager avec l’équipe Okta OIN Operations.

- Suivez les instructions de l’exemple de flux d’activation client pour créer une Auth0 Organization et un compte avec nom d’utilisateur et mot de passe à cette fin.

- Au besoin, effectuez les tâches supplémentaires nécessaires dans votre application pour permettre à l’organisation de test d’ouvrir une session, par exemple en créant un nouveau tenant d’application.

- Une fois que vous avez créé un compte de test, ouvrez une session dans votre organisation Okta Integrator Free en tant qu’utilisateur ayant soit le rôle de super admin (

SUPER_ADMIN), soit les rôles d’admin d’application (APP_ADMIN) et d’admin d’organisation (ORG_ADMIN) rôles. - Dans la console d’administration Okta, accédez à Applications > Your OIN Integrations. Sélectionnez le nom de votre intégration OIN.

- Choisissez Configure your integration. Puis choisissez Get started with testing.

- Définissez Account URL sur la page de connexion de votre application. Un ingénieur Okta OIN operations se rendra à cette URL et utilisera les identifiants de compte que vous fournissez dans les champs suivants pour ouvrir une session dans votre application.

- Définissez Username et Password sur le nom d’utilisateur et le mot de passe d’un compte d’administrateur d’organisation de test que vous avez configuré pour tester Express Configuration.

- Définissez Support Contact sur le courriel qu’Okta utilisera pour contacter votre entreprise à propos de votre intégration. Ce courriel n’est pas exposé dans le catalogue OIN ni à vos clients. Il est uniquement visible par l’équipe interne d’Okta.

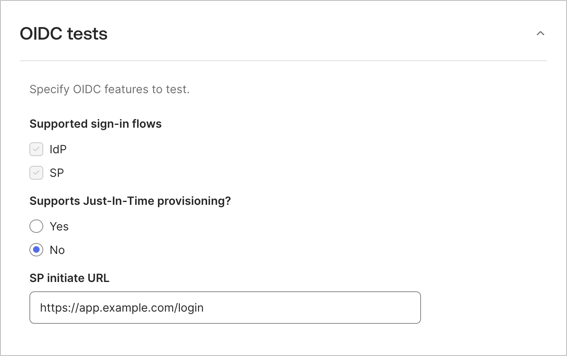

- Sous OIDC Tests, sélectionnez No pour Just-In Time Provisioning afin de passer ce test, et définissez SP Initiate URL sur l’URL de connexion initiée par le fournisseur de services de votre instance d’application.

- Sélectionnez Test your integration.

- Sélectionnez Generate Instance, puis Done.

- Accédez à l’onglet Sign On.

- Pour tester Express Configuration de Single Sign-On et Universal Logout, sélectionnez Express Configure SSO & UL.

- Une fois que vous êtes redirigé vers la page Universal Login d’Auth0, ouvrez une session avec votre compte d’administrateur d’organisation et consentez au partage des données.

- Pour tester SCIM : sélectionnez Provisioning, puis Express Configure SCIM. Une fois redirigé vers Universal Login d’Auth0, poursuivez le flux de consentement. Une fois terminé, l’intégration SCIM est configurée.

- Ensuite, sélectionnez l’onglet Assignments et affectez un utilisateur de votre organisation Okta Free Integrator pour lequel vous avez des identifiants. Si aucun utilisateur approprié n’existe, suivez les instructions pour Add users manually. Si SCIM est activé, l’utilisateur devrait être approvisionné dans votre tenant Auth0. Confirmez à l’aide de l’Auth0 Dashboard.

- Pour tester le SSO : utilisez le compte d’utilisateur que vous venez d’affecter et l’instance de test. Ouvrez une session avec les identifiants de ce compte d’utilisateur.

- Pour tester Universal Logout : suivez les instructions de Test Universal Logout.

Finaliser votre soumission

- Dans votre instance d’application, sélectionnez Begin Testing pour finaliser votre soumission.

- À côté du nom de l’instance que vous venez de tester avec Express Configuration, sélectionnez Add to Tester.

- Pour terminer les tests SSO automatisés, sélectionnez Run test pour les tests IDP flow et/ou SP flow. Ces tests nécessitent le module d’extension de navigateur Okta Browser Plugin. Pour en savoir plus, consultez OIN Wizard Requirements.

A. Connectez-vous avec l’utilisateur de l’organisation Okta Free Integration que vous avez affecté à l’instance de l’application. Les tests réussissent dès que le module d’extension détecte que vous pouvez vous connecter à votre application avec succès. Pour plus d’informations sur ces tests, consultez Test your integration.

B. Si vous recevez le message d’erreur

invalid_request (no connections enabled for the client)pendant le test de connexion, attendez quelques minutes, puis essayez de nouveau. Les connexions nouvellement créées peuvent prendre quelques minutes avant de fonctionner avec des fonctionnalités comme HRD. - Pour terminer le test Runscope requis pour SCIM, suivez les instructions de la page Test your SCIM API en utilisant Okta SCIM 2.0 Spec Tests. A. Pour un deuxième jeton SCIM, utilisez la section Authentication > Enterprise > Okta > [your-express-configred-connection] > Provisioning > Sync user profiles using SCIM > Setup. B. Une fois terminé, saisissez l’URL de test Runscope partageable dans les champs Link to Runscope spec test results et Link to Runscope CRUD test results dans l’OIN Wizard.

- Lorsque tout est terminé, sélectionnez Submit Integration.

Activation des clients

Exemple de flux d’habilitation client

- Le nom de l’organisation du client

- L’adresse de courriel de l’administrateur du client qui doit avoir les autorisations pour effectuer l’Express Configuration

- Les domaines de courriel vérifiés que l’IdP du client émet pour les utilisateurs, y compris les domaines de l’administrateur

- Créez une Organisation Auth0.

- Créez le compte d’utilisateur administrateur dans une connexion Auth0, comme une base de données ou une connexion d’authentification sans mot de passe par courriel.

- Associez la connexion à l’Organisation Auth0. Désactivez Membership On Authentication.

- Ajoutez le compte d’utilisateur administrateur comme membre de l’Organisation Auth0.

- Attribuez un rôle organisationnel à l’utilisateur administrateur avec les autorisations nécessaires pour effectuer l’Express Configuration.

Exemple d’Auth0 CLI

org_id retournée.

Créer le compte d’administrateur de l’organisation

Dans cet exemple, vous créez un utilisateur dans une connexion d’authentification sans mot de passe par courriel, qui requiert le type de connexion email. La commande vous demande de saisir l’adresse de courriel de l’utilisateur que vous autorisez à effectuer la Configuration Express.

Conseil

Si vous créez cette Organisation pour fournir un compte de test avec un nom d’utilisateur et un mot de passe à l’équipe des opérations Okta OIN, créez le compte de test dans une connexion de base de données partagée ou dédiée :

user_id renvoyé.

Associer la connexion à l’Organisation

Récupérez l’ID de la connexion :

org_id).

org_id et de user_id.

user_id et org_id.

Recommandations pour l’approvisionnement des comptes administrateur

Utiliser un courriel professionnel

email corresponde à l’adresse de courriel professionnelle de l’utilisateur qui sera provisionnée avec son compte utilisateur Okta Enterprise (par exemple : john@mycompany.com).

Auth0 recommande également de vérifier ces adresses de courriel à l’aide d’un processus de vérification de courriel.

Utiliser l’authentification multifacteur

Surveiller l’utilisation d’Express Configuration

-

Dans la section Applications > [Application] > Okta Integration Network > Request Integration > Request Express Configuration de l’Auth0 Dashboard.

- Dans la propriété

express_configuration.okta_oin_client_idde votre Application lorsque vous la consultez dans la Auth0 Management API.

- Dans la propriété

Limitations

- Un seul tenant Auth0 peut être utilisé dans une seule intégration OIN. Si la même application est déployée dans plusieurs régions Auth0, chaque région nécessite sa propre intégration OIN.

- Une intégration OIN dans une organisation Okta peut créer une connexion Okta unique dans une organisation Auth0 correspondante. La fonctionnalité Express Configuration n’est pas prise en charge pour plus d’une instance d’une application OIN au sein d’une organisation Okta.

- Chaque intégration unique répertoriée dans l’OIN crée une connexion Okta indépendante. Si vous avez plusieurs applications qui nécessitent une expérience de connexion axée sur l’identifiant (Identifier-First) avec découverte du domaine d’origine (home realm discovery), nous recommandons de publier plusieurs applications sous une seule intégration.

- Lorsque vous activez plusieurs applications sous une seule intégration, Okta affiche seulement l’application OIN principale dans son tableau de bord des utilisateurs finaux.

Référence de la Management API

Créer l’API Okta OIN Express Configuration System

Créer un profil d’attributs d’utilisateur

GET /api/v2/user-attribute-profiles/templates et utilisez la réponse comme corps de la requête pour créer le profil d’attributs d’utilisateur.

Exemple :

Créer un profil de Connexion

GET /api/v2/connection-profiles/templates et utilisez la réponse dans le corps de la requête pour créer le profil de Connexion.

Exemple :

Créer le client de Configuration Express OIN

organization_require_behavior peut être personnalisé avec l’une des valeurs ci-dessous, qui sont aussi expliquées dans Paramètres de connexion et de consentement de l’administrateur.

pre_login_prompt: invite à saisir l’organisation de l’administrateur avant de demander les identifiants.post_login_prompt: invite à saisir les identifiants de l’administrateur. Pour cette option, utilisez le point de terminaisonPATCH /api/v2/connections/{id}pour ajouter l’ID client du Client OIN à la propriétéenabled_clientsde la ou des connexions contenant les comptes d’administrateur.

Configurer les propriétés de l’application SaaS

express_configuration sur l’application enregistrée qui sera publiée vers l’OIN. Remplacez les valeurs dans les exemples par un Connection Profile ID valide, un User Attribute Profile ID, un OIN client application ID, un URI d’amorçage de la connexion (initiate login URI) et le domaine de tenant Auth0 à utiliser pour cette intégration.

L’attribut linked_clients correspond au paramètre décrit dans Activer plusieurs applications sous une seule intégration.

L’attribut enable_client correspond au paramètre enabled_clients décrit dans Paramètres de connexion des organisations.

L’attribut enable_organization doit normalement être défini à true, sauf si vous n’assignez pas les connexions créées à leurs organisations. L’instance d’application Okta peut tout de même gérer la connexion, mais les utilisateurs Okta ne deviendront pas membres de l’Organisation Auth0. Définir cette valeur à false peut être utile dans le cas décrit dans Maintenir la correspondance des comptes d’administrateur entre les connexions.

Exemple :

Téléverser la clé publique

Attribuer des clés à l’application cliente OIN

yourCredentialId par l’ID des informations d’identification (credential ID) reçu à l’étape précédente.

Exemple :