AD/LDAPコネクタで問題が発生している場合は、以下をお読みいただいて、一般的な問題のトラブルシューティング方法を確認してください。Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

トラブルシューティングツールを実行

CONNECTIONS_API_V2_KEY変数を設定します。

Admin Consoleでの操作

-

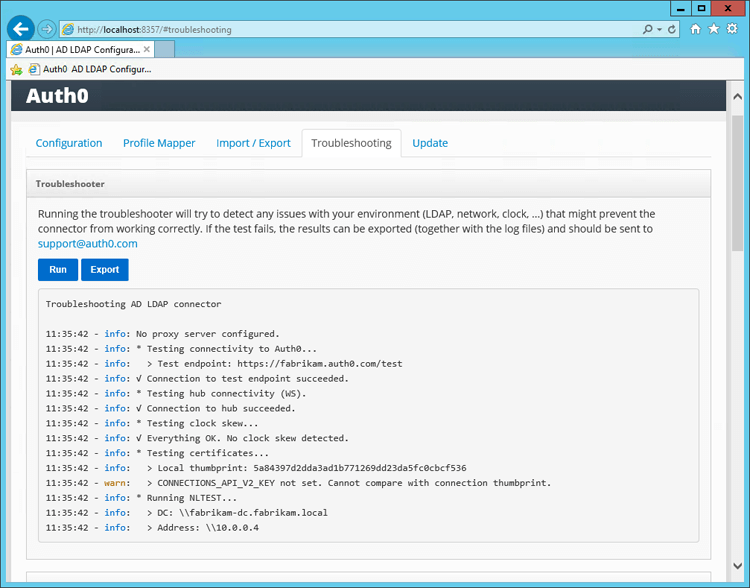

トラブルシューティング ビューに切り替えて、ログをお読みください。

- [Run(実行)] を選択して、AD/LDAPコネクタに関連する最も一般的な問題を検出します。

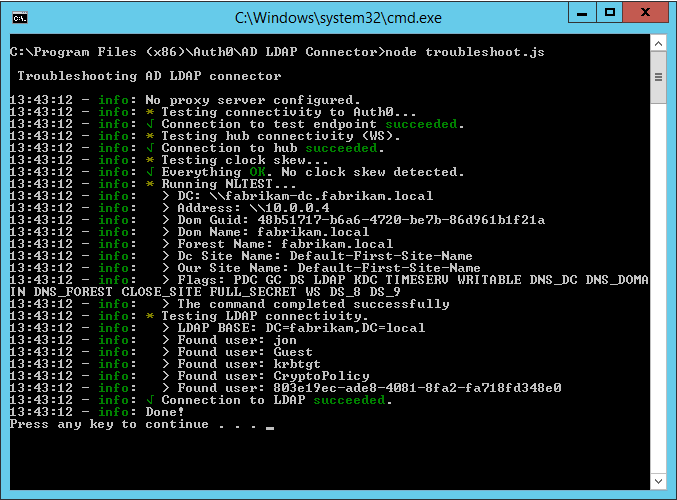

Admin Consoleの外部

Windows

- AD/LDAP Connectorフォルダー(

AD LDAP Connector)を見つけます。 troubleshoot.cmdファイルを実行します。

C:\Program Files (x86)\Auth0\AD LDAP Connector\troubleshoot.cmd.

Linux

- 新しいターミナルウィンドウを開きます。

- 作業ディレクトリをAD/LDAP Connectorフォルダー(

AD LDAP Connector)に変更します。 Node Troubleshoot.jsコマンドを実行します。

インストールと構成の問題

- Test 1(テスト1) :指定されたLDAPサーバーおよびポートへのTCP接続の確立を試みます。テスト1が失敗した場合は、このような接続を妨げる可能性のある基本的なネットワーク接続とファイアウォール設定を確認します。

- Test 2(テスト2) :指定されたLDAPサーバーおよびポートで、指定されたユーザー名とパスワードを使用してLDAPバインドの実行を試みます。テスト2が失敗した場合は、LDAP接続文字列、検索パス、ユーザー名、およびパスワードを確認します。

- Test 3(テスト3) :指定されたユーザー名の権限を確認するために、ディレクトリに対してLDAP検索を試行します。テスト3が失敗した場合は、ターゲットディレクトリ内のユーザー名の権限を確認します。

- Test 4(テスト4) :Auth0サーバーへの接続確立を試行します。テスト4が失敗した場合は、このような接続を妨げる可能性のあるネットワーク接続とファイアウォール設定を確認します。

一般的な問題と解決策

認証要求の処理に時間がかかりすぎます

[user(ユーザー)]オブジェクトにそれらを含めます。

この動作では、AD/LDAPコネクタがActive Directoryに対して追加のクエリを実行する必要があります。これにより、認証プロセスの時間が大幅に長くなる可能性があります。

ユーザープロファイルにグループを返す必要がない場合、Auth0は、AD/LDAP Connector構成ファイルでGROUPS変数を明示的に無効にすることを推奨します。

ホストのCPU使用率が高い

重要でないサービスのアンインストール

グループインポート構成の変更

GROUPS_CACHE_SECONDS変数の値を増やします。

アクティブユーザーのボリュームを評価

Microsoft Windows Server環境では、Microsoft System Center Operations Manager(SCOM)の構成を通じてAD/LDAPコネクターのサービスステータスを監視・警告することができます。詳細については、「System Center Operations Managerを使ってAD/LDAPコネクターを監視する」を参照してください。

クロックスキュー

Active Directoryへの接続がありません

nltestコマンドを使用します。たとえば、特定のマシンがFabrikam.localドメインに到達できるかどうかをテストするには、nltest/dsgetdc:fabrikam.localを使用します。

現在のサーバーがどのドメインに接続されているかを確認するには、nltest/dsgetdc:を使用します。

ドメインが存在しないか、到達できない場合、nltestはエラーメッセージを返します:DC名の取得に失敗しました:Status = 1355 0x54b ERROR_NO_SUCH_DOMAIN.

UNABLE_TO_VERIFY_LEAF_SIGNATUREエラーメッセージ(プライベートクラウド)

プロキシの背後にあるコネクタ

HTTP_PROXYシステム環境変数を設定するか、AD/LDAPコネクタ構成ファイルでHTTP_PROXY変数を設定できます。認証されたプロキシを使用する場合、URLは http://USERNAME:PASSWORD@SERVER_URL:PORTの形式にする必要があります。

環境変数を設定した場合、またはAD/LDAPコネクターの構成ファイルを編集した場合は、AD/LDAPコネクターを再起動しないと変更内容が適用されません。

HTTP_PROXY URLはプロキシ自体のURLである必要があり、.pac(自動構成)ファイルを指すことはできません。プロキシが.pacファイルを使用して構成されている場合は、.pacファイルをダウンロードし、そこでプロキシ URL を見つけます。

プロキシが正しく構成されていないと、Auth0サーバーに到達できないおよびSELF_SIGNED_CERT_IN_CHAINエラーなど、いくつかのエラーが発生する可能性があります。

プロキシURLを構成し、AD/LDAPコネクタを再起動してもSELF_SIGNED_CERT_IN_CHAINエラーが発生する場合は、サーバーがプロキシのルート証明書を信頼していることを確認してください。Windowsコンピューターでは、certmgr.mscを開いてプロキシの証明書を検索することで、これを確認できます。詳細については、[ウィキペディアのプロキシAuto Config(PAC)]をお読みください。

インターネット接続がありません

https://{yourDomain})に接続できることを確認します。

これを確認するには、ブラウザを開き、https://{yourDomain}/テストに移動します。

サービスアカウントの権限

read権限を持っている必要があり、ユーザーのグループを照会できる必要があります。

Kerberosの問題

- システム環境変数として

DEBUG=kerberos-serverを追加します。 - AD/LDAPコネクタを再起動します。

- ログインします。

- 詳細については、ログを確認してください。

ADのユーザープロファイルの変更は、アプリにすぐに反映されません

- Auth0サーバー :ユーザーの資格情報とプロファイルの両方をキャッシュします。

- AD/LDAPコネクタ :ユーザーのグループメンバーシップをキャッシュします。

Auth0サーバーでのキャッシュ

AD/LDAPコネクタでのキャッシュ

GROUPS_CACHE_SECONDS変数によって決定され、デフォルト値は600(秒)です。

このセカンドレベルキャッシュの目的は実行時間を最小化することです。デフォルトでは、AD/LDAPコネクタはユーザーのすべてのグループメンバーシップを再帰的に取得します。これは、一部のAD/LDAPインストールでは負荷の高いプロセスになる可能性があります。このキャッシュは、AD/LDAPコネクタを再起動するたびに削除されます。

ログに[auth0:Connection closed.]というメッセージが表示された後にコネクタが再起動します。

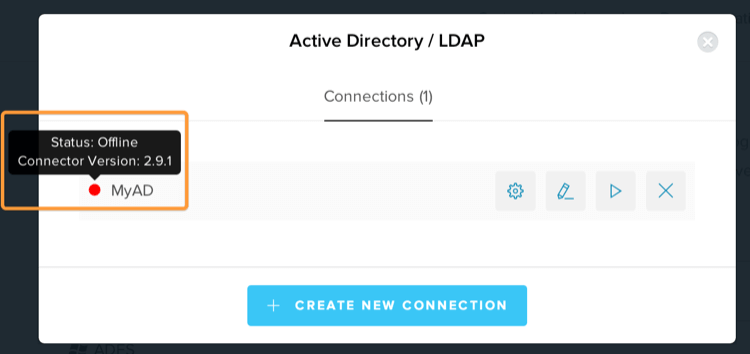

- [Auth0 Dashboard]>[Authentication(認証)]>[Enterprise(エンタープライズ)]に移動して、[Active Directory/LDAP] の接続タイプを選択します。

- AD/LDAP接続を選択します。

- [Applications(アプリケーション)] ビューに切り替え、目的のアプリケーションの接続を有効にします。

- [Save(保存)] を選択します。

[postUrl is required(posturlが必要)]エラーを受信します

- AD/LDAPコネクタ構成ファイルを開きます。

PROVISIONING_TICKET構成変数をhttps://{yourDomain}/p/ad/jUG0dN0Rに設定します。- AD/LDAPコネクタを再起動します。

発行者証明書をローカルに確認できません

UNABLE_TO_GET_ISSUER_CERT_LOCALLYエラーが表示される場合、認証局がマシンから見つからない可能性があります。

- テナントがパブリッククラウド環境にある場合、AD/LDAP Connectorがインストールされたマシンの信頼できるストアにISRG Root X1証明書があることを確認します。

- 統合プラットフォーム環境を使用している場合は、AD/LDAPコネクタがインストールされているマシンの信頼済みストアにISRGルートX2証明書を追加します。

Auth0サポートにお問い合わせ

- 課題の説明。

- AD/LDAP構成ファイルのエクスポート。

-

サービスログファイルのコピー:

- Windows:

C:\Program Files (x86)\Auth0\AD LDAP Connector\logs.log - Linux:

/var/log/auth0-adldap.log

- Windows:

-

AD/LDAPコネクタのバージョン番号。