La connexion d’entreprise Okta Workforce est une intégration officielle rationalisée et la méthode privilégiée pour implémenter Okta en tant que (IdP) dans Auth0. Cette intégration permet à vos clients de gérer, avec Okta, l’accès de leurs employés à votre application. De plus, si vous utilisez Auth0 pour la gestion des identités de vos clients et Okta pour la gestion interne des identités de votre personnel, cette intégration constitue un moyen efficace de gérer vos environnements d’identité. Si la connexion d’entreprise Okta Workforce ne prend pas en charge votre cas d’utilisation, vous pouvez configurer Okta comme IdP SAML ou configurer un serveur d’autorisation personnalisé pour répondre à vos besoins.Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

Créer une intégration d’application Okta OIDC

- Sélectionnez OIDC comme Sign-in method.

- Sélectionnez Web application comme Application type, puis définissez les paramètres suivants :

| Champ | Description |

|---|---|

| Name | Le nom de votre application. |

| Sign-in Redirect URIs | https://{YOUR_AUTH0_TENANT}.{YOUR_TENANT_REGION}.auth0.com/login/callback |

| Trusted Origins | https://{yourDomain} |

Trouver votre nom de domaine Auth0 pour les redirections

Si votre nom de domaine Auth0 n’est pas indiqué ci-dessus et que vous n’utilisez pas notre fonctionnalité custom domains, votre nom de domaine est une concaténation de votre nom de locataire, de votre sous-domaine régional et de

auth0.com, séparée par le symbole point (.).Par exemple, si le nom de votre locataire est exampleco-enterprises et que votre locataire se trouve dans la région États-Unis, votre nom de domaine Auth0 serait exampleco-enterprises.us.auth0.com et votre URI de redirection serait https://exampleco-enterprises.us.auth0.com/login/callback.Toutefois, si votre locataire se trouve dans la région États-Unis et a été créé avant juin 2020, alors votre nom de domaine Auth0 serait exampleco-enterprises.auth0.com et votre URI de redirection serait https://exampleco-enterprises.auth0.com/login/callback.Si vous utilisez des custom domains, votre URI de redirection serait https://<YOUR CUSTOM DOMAIN>/login/callback.- Notez l’ID client et le Secret client qu’Okta génère pour votre intégration d’application.

Ajouter un utilisateur de test à l’intégration d’application Okta

- Dans votre Okta Admin Dashboard, accédez à Directory > People.

- Sélectionnez Add Person.

- Saisissez les détails de l’utilisateur de test, y compris un mot de passe.

- Enregistrez l’utilisateur de test.

- Dans Directory, sélectionnez le nouvel utilisateur.

- Accédez à l’onglet Applications de l’utilisateur et choisissez Assign Applications.

- Sélectionnez le nom de l’Application que vous avez créée précédemment.

Créer une connexion Okta Workforce Enterprise dans Auth0

-

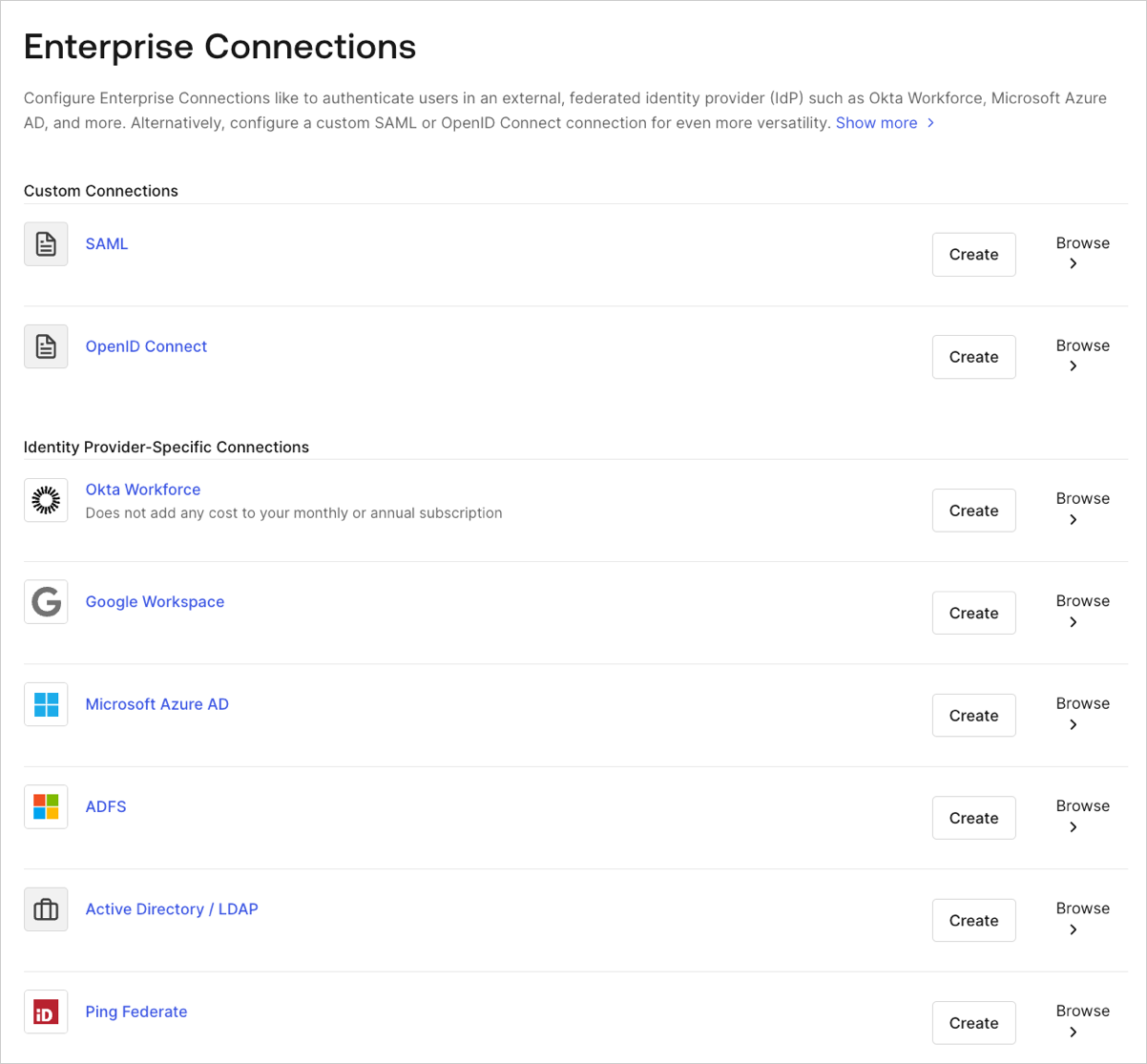

Accédez à Auth0 Dashboard > Authentication > Enterprise, repérez Okta Workforce, puis sélectionnez le bouton +.

- Saisissez les détails de votre connexion, puis sélectionnez Create :

| Champ | Description |

|---|---|

| Connection name | Identifiant logique de votre connexion ; il doit être unique pour votre tenant. Une fois défini, ce nom ne peut pas être modifié. |

| Okta Domain | Nom de domaine Okta de votre organisation. |

| Client ID | Identifiant unique de votre application Okta enregistrée. Entrez la valeur enregistrée du Client ID pour l’application que vous venez d’enregistrer dans la console d’administration Okta. |

| Client Secret | Chaîne utilisée pour accéder à votre application Okta enregistrée. Entrez la valeur enregistrée du Client Secret pour l’application que vous venez d’enregistrer dans la console d’administration Okta. |

- Dans la vue Provisioning, configurez la façon dont les profils d’utilisateurs sont créés et mis à jour dans Auth0.

| Champ | Description |

|---|---|

| Sync user profile attributes at each login | Lorsque cette option est activée, Auth0 synchronise automatiquement les données de profil de l’utilisateur à chaque connexion, ce qui garantit que les modifications apportées dans la source de la connexion sont automatiquement mises à jour dans Auth0. |

| Sync user profiles using SCIM | Lorsque cette option est activée, Auth0 permet de synchroniser les données de profil des utilisateurs à l’aide de SCIM. Pour en savoir plus, consultez Configure Inbound SCIM. |

- Passez à la vue Login Experience, puis configurez la façon dont vos utilisateurs se connectent avec cette connexion :

| Champ | Description |

|---|---|

| Home Realm Discovery | Compare le domaine de courriel d’un utilisateur avec les domaines du fournisseur d’identité indiqués. Pour en savoir plus, lisez Configure Identifier First Authentication. |

| Display connection button | Cette option affiche les choix suivants pour personnaliser le bouton de connexion de votre application. |

| Button display name (facultatif) | Texte utilisé pour personnaliser le bouton de connexion pour Universal Login. Lorsque ce champ est défini, le texte du bouton est : « Continue with {Button display name} ». |

| Button logo URL (facultatif) | URL de l’image utilisée pour personnaliser le bouton de connexion pour Universal Login. Lorsque ce champ est défini, le bouton de connexion Universal Login affiche l’image dans un carré de 20 px par 20 px. |

Les champs facultatifs sont disponibles uniquement avec Universal Login. Les clients qui utilisent Classic Login ne verront pas le bouton Add, le Button display name ni le Button logo URL.